Сбросить пароль для учетной записи с именем «Администратор» можно с помощью системной оснастки, «Командной строки» или редактора реестра при загрузке с флешки.

Три совета хакера как взломать пароль Администратора

Совет 1. Сбрасываем пароль с помощью «Интерпретатора команд» в Windows

Для этого последовательно выполняем следующие действия:

нажимаем «Пуск» и выбираем «Все программы»;

Нажимаем «Пуск» и далее выбираем «Все программы»

в открывшихся вкладках нажимаем «Стандартные» и буквально в первых строчках списка видим опцию «Выполнить»;

Далее нажимаем «Стандартные» и «Выполнить»

в командной строке «Выполнить» вводим «cmd» и «Ок»;

В командной строке «Выполнить» пишем «cmd»

перед нами открывается окно Интерпретатора команд, в которое мы пишем команду «control userpasswords2», далее нажимаем «Ввод;

В окне Интерпретатора команд вводим команду «control userpasswords2» и нажимаем «Ок»

на экране появляются «Учетные записи пользователей» – в поле «Пользователи» выделяем необходимую нам учетную запись;

В поле «Пользователи «выделяем нужную нам учетную запись

снимаем флажок с опции «Требовать ввод имени пользователя и пароля», далее «Применить» и «Ок»;

Снимаем флажок «Требовать ввод имени пользователя и пароля»

в открывшемся окне «Автоматический вход в систему» вводим и подтверждаем пароль либо оставляем данные поля пустыми, жмем «Ок», снова «Ок»;

В появившемся окне «Автоматический вход в систему» вводим пароль либо оставляем поле пустым.

закрываем окно командной строки и перезагружаем наш компьютер.

Совет 2. Сбрасываем пароль учетной записи Администратор в Безопасном режиме

Для осуществления сброса встроенной учетной записи «Администратор», действуем пошагово, согласно ниже приведенной инструкции.

Шаг 1. Перезагружаем компьютер и во время загрузки нажимаем клавишу F8.

Для входа в Безопасный режим при включении или перезагрузки компьютера нажимаем на клавишу F8

Шаг 2. В появившемся меню нам предлагается выбрать один из дополнительных вариантов загрузки операционной системы Windows – выбираем «Безопасный режим».

В меню дополнительных вариантов загрузки выбираем Безопасный режим

Шаг 3. Далее входим в систему посредством встроенной учетной записи Administrator, у которой как правило по умолчанию пароль отсутствует. Для этого в поле логина вписываем «Administrator» либо это же слово по-русски. Поле пароля оставляем свободным, а просто нажимаем «Ввод».

В безопасном режиме выбираем не защищенную паролем встроенную учетную запись Administrator

Шаг 4. В появившемся окне с предупреждением, что Windows находится в Безопасном режиме, нажмем подтверждение «Да».

Нажмем «Да» для продолжения работы в Безопасном режиме

Шаг 5. Начинаем работу в режиме безопасности – как только загрузится рабочий стол, нажимаем такую последовательность опций:

Пуск –> Панель управления –> Учетные записи пользователей

В Безопасном режиме выбираем «Учетные записи пользователей»

Шаг 6. Наводим курсор на то имя пользователя, пароль которого необходимо отредактировать либо сбросить, жмем на этот значок учетной записи.

Шаг 7. В появившемся слева меню, выбираем пункт «Изменение пароля», вводим новый пароль и подтверждаем его. Если мы просто производим сброс пароля, то данное поле оставляем пустым.

В меню слева выбираем опцию «Изменение пароля», далее вводим новый пароль и после подтверждаем его

Шаг 8. Нажимаем кнопку «Сменить пароль».

Вводим пароль и подтверждаем его

Шаг 9. Закрываем вначале окно «Учетные записи пользователей», затем окно «Панель управления».

Шаг 10. Перезагружаем компьютер.

Совет 3. Как сбросить пароль от встроенной учетной записи Администратора

Этот совет пригодится тем, кто столкнулся с проблемой, когда встроенная учетная запись защищена паролем, который мы, естественно, благополучно забыли. Итак, действуем, согласно нижеприведенному инструктажу:

Нам понадобиться компакт-диск (либо флешка) с набором реанимационных программ для восстановления Windows, который мы вставляем в дисковод, после чего перезагружаем наш компьютер.

Для восстановления системы отлично подойдет диск-реаниматор

Во время запуска компьютера производим вход в BIOS путем нажатия клавиши «Dilete».

Входим в BIOS при помощи клавиши Dilete во время перезапуска компьютера

В BIOS меняем приоритет установки и назначаем загрузку компьютера с CD-ROM. Далее помещаем наш загрузочный диск с операционной системой в дисковод и перезагружаем ПК.

В BIOS ставим приоритет загрузки с CD-ROM

После того, как произошла загрузка компьютера с CD-ROM, на экране появляется меню диска-реаниматора, в котором мы выбираем редактируемую копию Windows и переходим на «Восстановление системы».

В редактируемой копии Windows выбираем «Восстановление системы»

Далее в диалоговых настройках этого окна нажимаем «Командная строка».

В диалоговом окне Параметры восстановления системы выбираем Командная строка

В открывшееся поле команд вводим «regedit» и подтверждаем команду клавишей Enter.

Находим и выделяем раздел HKEY_LOCAL_MACHINE, а в меню выбираем File, а далее Load hive.

Находим и выделяем раздел HKEY_LOCAL_MACHINE

Нам необходимо открыть файл SAM, после чего выбрать раздел HKEY_LOCAL_MACHINEимя_кустаSAMDomainsAccountUsers�00001F4, далее дважды щелкаем по ключу F и переходим к самому первому значению в строке 038 – к числу 11, как показано на фото.

Выбираем HKEY_LOCAL_MACHINE.. и дважды щелкаем по ключу F

Данное число заменяем на цифру 10, при этом соблюдая большую осторожность, поскольку изменить необходимо только это число, другие же значения категорически трогать запрещается.

Данное число «11» заменяем на цифру «10»

В том же разделе HKEY_LOCAL_MACHINEимя_кустаSAMDomainsAccountUsers�00001F4 выбираем меню File, затем Load hive и далее «Да» — подтверждаем выгрузку куста.

Выбираем меню File — Load hive и подтверждаем выгрузку куста

Теперь закрываем редактор реестра, а также весь процесс установки, достаем наш диск и перезагружаем компьютер.

Источник: http://pomogaemkompu.temaretik.com/1876649162625255748/kak-vzlomat-parol-administratora/

Что представляет собой процесс взлома пароля?

Взлом пароля – специальная процедура методичного угадывания зашифрованного слова или фразы, которую злоумышленник пытается получить из централизованной базы данных. Данные действия обычно применяются в 2 случаях:

- Когда необходимо восстановить забытый пароль;

- Когда нужно узнать пароль другого пользователя системы без его ведома для незаконных действий с его учетными данными.

Что же касается сферы QA, то процесс взлома пароля обычно используется для того, чтобы провести проверку безопасности приложения, отыскав максимальное количество существующих уязвимостей в его системе.

В сегодняшних реалиях развития IT-сообщества, многие программисты поставили себе за цель создать особые алгоритмы, которые могли бы взламывать установленные пароли за минимальные временные промежутки. Больше половины инструментов, представленных в данном сегменте программирования, ориентируются на вход в систему на основе максимального количества допустимых словесных и буквенных комбинаций.

Если перед хакером очень сложный пароль (структура которого состоит из особой комбинации цифр, букв и специальных символов), то его взлом может занять от нескольких часов до пары недель. Также есть особые программы со встроенными словарями паролей, но успешность применения подобных инструментов ниже, так как с одновременным подбором комбинации ключевые запросы сохраняются в приложении, а это занимает определенное время.

За последнее время было создано массу программ для взлома паролей. Все они, естественно, имеют свои сильные и слабые стороны.

Далее детально поговорим о 10 наиболее популярных веб-инструментах для тестирования паролей, которые актуальны в 2019 году.

Источник: http://gitjournal.tech/kak-vzlomat-parol-na-telefone-ili-kompjutere-s-windows/

Как «обойти» пароль BIOS?

Пароль BIOS — один из самых старых способов защиты компьютера от несанкционированного доступа и один из самых распространенных. Почему? Это одно из самых эффективных средств, если пользователь не имеет доступа к системному блоку. В противном случае, это все равно, что запереть дом на множество замков и оставить открытым окно.

Установки BIOS по умолчанию во всех системных платах не хранят информацию о паролях. Так что все, что нужно сделать, чтобы убрать пароль BIOS, — просто сбросить текущие установки, восстановив конфигурацию по умолчанию. Но помните, что сброс текущих настроек BIOS уничтожит не только пароль, но и все те настройки, которые вы устанавливали самостоятельно.

Есть два способа сбросить настройки BIOS. У большинства системных плат есть специальный джампер для очистки CMOS (память, в которой хранятся настройки BIOS). Обычно этот джампер находится около батарейки на системной плате, но для полной уверенности желательно обратиться к инструкции от материнской платы. На некоторых материнских платах вместо джампера есть просто два контакта, которые для сброса CMOS нужно замкнуть металлическим предметом, например, отверткой.

Если на вашей плате есть джампер, то для очистки CMOS выключите компьютер, установите перемычку так, чтобы она замыкала контакты джампера, и нажмите кнопку включения компьютера. Ваш компьютер не начнет загружаться, но установки в CMOS будут сброшены. Уберите перемычку и снова включите компьютер. Скорее всего, вы увидите на экране просьбу нажать F1, чтобы произвести установку параметров BIOS. Если вас устраивают установки по умолчанию, нажмите F1, а в меню BIOS выберите пункт ‘Save and exit’ (сохранить и выйти). После этого компьютер загрузится как обычно, за исключением пароля BIOS.

Если вы не знаете, где на вашей плате находится необходимый джампер или его вообще нет, что вполне возможно, придется пойти другим путем. На каждой системной плате есть батарейка, которая является источником питания для памяти CMOS, позволяя сохранять информацию. Как правило, это стандартная батарейка CR2032.

Чтобы очистить CMOS, выключите компьютер и извлеките батарейку (возможно, вам понадобится тонкая отвертка). Через 5-10 минут установите батарейку на место и включите компьютер. В BIOS будут установлены параметры по умолчанию, а пароля не будет. Для продолжения загрузки нужно будет нажать клавишу F1, и если вас устраивают установки по умолчанию, выбрать в появившемся меню BIOS пункт ‘Save and exit’.

Как вы убедились, все это очень просто на настольном компьютере, а вот с ноутбуком пароль BIOS может стать серьезной проблемой. Из-за частых краж портативных компьютеров, производители позаботились о том, чтобы получить доступ, минуя пароль, было практически невозможно. Так что, если вы забыли пароль BIOS у своего ноутбука, скорее всего, вам придется обратиться в сервисный центр производителя.

Источник: http://hardtek.ru/zabyl-parol-lomaem-parol-v-windows

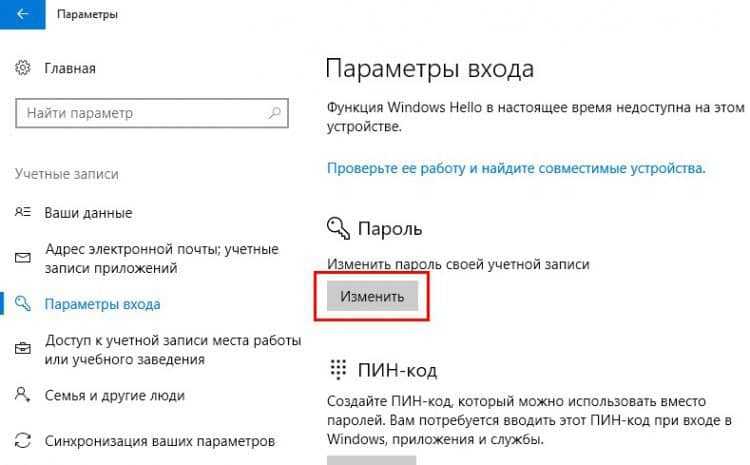

Если вы уже знаете текущий пароль и хотите изменить его

Выберите Начните> Параметры > учетные записи> параметры вход . В разделе Пароль нажмите кнопку Изменить и следуйте инструкциям.

Источник: http://support.microsoft.com/ru-ru/windows/изменение-или-сброс-пароля-для-windows-8271d17c-9f9e-443f-835a-8318c8f68b9c

Обойти пароль администратора, в учетной записи Windows 7, можно за два прохода

Не давно столкнулся с такой проблемой. При загрузки ОС Windows 7, на дисплее монитора показался пароль администратора. И при этом, когда пароль вводишь, система показывает, что пароль и логин не верны. Некоторые пользователи впадают в панику: «Вот, забыл(а) пароль, что делать, не ужели надо перезагружать полностью систему?» Блуждая по интернету, в поисках данной проблемы, я натыкался на многое.

Это дополнительные программы, или другой способ взлома пароля, при этом есть большая опасность загубить свою операционную систему. Здесь я представляю самый актуальный стандартный способ, как обойти пароль учетной записи для Виндовс 7, если он утерян. Все, что нам понадобиться это загрузочный диск Windows 7. Вся процедура проводится в два прохода.

Источник: http://zen.yandex.ru/media/id/5a8126b51410c34bdda969e6/kak-uznat-i-sniat-parol-s-pomosciu-vzloma-dlia-liubogo-windows-5ac60bf80422b4ef011c615d

WARNING

Нарушение политики безопасности может повлечь административную и уголовную ответственность в зависимости от соотношения твоей наглости и удачливости. Редакция и автор не несут ответственности за любой возможный вред.

Источник: http://xakep.ru/2016/09/29/bypassing-office-pc-restrictions/

Что делать, если забыл пароль от Windows?

Если обстоятельства сложились таким образом, что вы забыли пароль Windows, то тогда, рекомендуем вам выполнить его сброс руководствуясь встроенной учетной записью под названием Администратор. Делается это в безопасном режиме, во время загрузки или перезагрузки вашего ПК.

Чтобы восстановить доступ к своему компьютеру вам нужно будет просто нажать F8 и в уже открывшемся меню, в котором вашему вниманию будут представлены некоторые дополнительные варианты загрузки вашей операционной системы, вам придется выбрать вышеупомянутый «Безопасный режим». Далее вам понадобиться выбрать встроенную учетную запись, которая, кстати говоря, по умолчанию, не может быть защищена каким-либо паролем.

Если вы все сделали правильно, так как точно соблюдали вышеупомянутую последовательность действий то еще находясь на Рабочем столе, вам должно выбить окно с сообщением, что Windows работает в необходимом вам, «Безопасном режиме», который является максимально упрощенным. Вам нужно будет нажать «Да» и зайти в Панель управления — Учетные записи пользователей, где находиться значок той учетной записи, пароль от которой вы собственного говоря и хотите сбросить. Слева вы должны выбрать пункт «Изменение пароля» и в соответствующем окне ввести, а после и подтвердить новый пароль. В конечном итоге, чтобы вышеупомянутые изменения вступили в свою законную силу, вам нужно будет перезагрузить ПК.

Если вы все сделали правильно, так как точно соблюдали вышеупомянутую последовательность действий то еще находясь на Рабочем столе, вам должно выбить окно с сообщением, что Windows работает в необходимом вам, «Безопасном режиме», который является максимально упрощенным. Вам нужно будет нажать «Да» и зайти в Панель управления — Учетные записи пользователей, где находиться значок той учетной записи, пароль от которой вы собственного говоря и хотите сбросить. Слева вы должны выбрать пункт «Изменение пароля» и в соответствующем окне ввести, а после и подтвердить новый пароль. В конечном итоге, чтобы вышеупомянутые изменения вступили в свою законную силу, вам нужно будет перезагрузить ПК.

Источник: http://hardtek.ru/zabyl-parol-lomaem-parol-v-windows

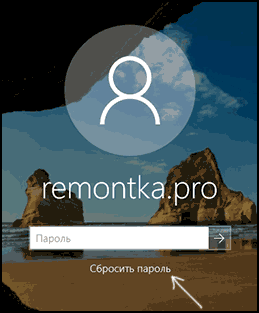

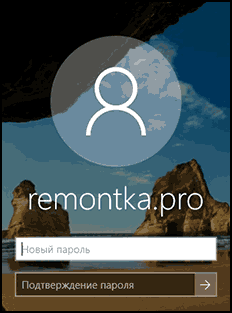

Сброс пароля локальной учетной записи в Windows 10 встроенными средствами

В последних версиях Windows 10 сброс пароля локальной учетной записи стал проще, чем раньше. Теперь, при установке Windows 10 вы задаете три контрольных вопроса, которые позволяют в любой момент произвести изменение пароля, если вы его забыли (но этот вариант не всегда можно использовать).

- После неправильного ввода пароля под полем ввода появится пункт «Сбросить пароль», нажмите его.

- Укажите ответы на контрольные вопросы.

- Задайте новый пароль Windows 10 и подтвердите его.

После этого пароль будет изменен и вы автоматически зайдете в систему (при условии верных ответов на вопросы). Если же вы не задавали контрольных вопросов (в этом случае вам могут сообщить, что для этой операции требуется съёмный носитель) или не знаете ответов на них, используйте следующий метод.

Источник: http://remontka.pro/reset-password-windows-10/

Любой пароль можно взломать?

Пароль – этот набор символов. Любую комбинацию можно подобрать, отличие состоит только в том, сколько времени на этот понадобится. Но, конечно, это очень весомое отличие. Как взломать пароль, который содержит 10 символов? Из 10 символов можно составить такое количество комбинаций, которые не переберет за день даже супермощный компьютер, которого у вас, конечно же, нет. Да что там день. Порой комбинации не переберёшь и за недели, месяцы.

Что делать? Очевидно, что не нужно решать проблему в лоб, если у вас пароль не состоит из одного цифрового символа. Нам придется поискать обходные пути, и пути эти для каждого конкретного случая будут разные.

Приступим к теории.

Источник: http://gitjournal.tech/kak-vzlomat-parol-na-telefone-ili-kompjutere-s-windows/

Способ №3: для версий ОС 1803 и 1809

Разработчики операционной системы постоянно совершенствуют свое детище. И восстановление доступа не стало исключением. Начиная с версии 1803 восстановление забытого кодового значения стало еще проще. Изначально при установке ОС будет предложено придумать три контрольных вопроса. Согласитесь, этот метод работает годами. Ведь вопросы могут быть довольно личными. И знать ответы на них будете только вы и ОС.

Итак, мы пытаемся войти в систему, но она нас не пропускает. Под строкой ввода буквенно-числового значения есть строка “Сбросить пароль”. В окне появятся контрольные вопросы. Нам нужно только ввести ответы на них. После этого нужно придумать новый код.

Источник: http://blog.comfy.ua/kak-sbrosit-parol-windows-10-12-proverennykh-sposobov_a0-212/

INFO

На некоторых ноутбуках, ультрабуках и неттопах временное обесточивание CMOS не приводит к сбрасыванию пароля входа в BIOS/UEFI, поскольку он хранится в отдельной микросхеме энергонезависимой памяти. В таких случаях можно восстановить пароль по коду ошибки. Этот код отображается после трехкратного ввода неправильного пароля и представляет собой хеш от сохраненного пароля. Поскольку хеш-функции необратимы, то вычислить пароль напрямую нельзя. Однако существуют программы, подбирающие пароль с таким же значением свертки. Это может быть как заданный пароль, так и другая комбинация символов, дающая такой же хеш при проверке. Зайти в настройки можно по любому из них, так как проверяется именно хеш. Обрати внимание, что на некоторых ноутбуках Dell при вводе пароля надо нажимать Ctrl + Enter. Если ничего не помогло, то остается воспользоваться паяльником и программатором, но это уже хардкор для инженеров сервис-центров.

Источник: http://xakep.ru/2016/09/29/bypassing-office-pc-restrictions/

Чем различаются хеши NTLM и NTLMv1/v2 и Net-NTLMv1/v2

Сейчас мы будем охотиться за хешем NTLM. На самом деле, NTLM и NTLMv1/v2 это довольно разные вещи. Хеш NTLM хранится и используется локально, а хеши NTLMv1/NTLMv2 используются для сетевой аутентификации и являются производными хеша NTLM. Используя любой из этих хешей можно расшифровать пароль пользователя Windows, но это разные алгоритмы шифрования/взлома.

Для атаки Pass-the-hash (мы рассмотрим её в этой статье) применим только хеш NTLM, а хеши NTLMv1/NTLMv2 не подходят.

Остался ещё один вопрос, что такое хеши Net-NTLMv1/v2. Хеши Net-NTLMv1/v2 это сокращённое название для хешей NTLMv1/v2, то есть NTLMv1/v2 и Net-NTLMv1/v2 это одно и то же. А NTLM это другое.

В этой статье мы будем извлекать, взламывать и эксплуатировать без взлома хеш NTLM.

Источник: http://rucore.net/kak-vzlomat-parol-windows-obhodim-zashhitu-microsoft/

Online сервисы по перебору паролей

Мгновенная расшифровка

www.tmto.org

www.xmd5.org/index_en.htm

md5.benramsey.com

www.md5decrypter.com

www.cmd5.com

www.md5encryption.com

www.thepanicroom.org/index.php?view=cracker

www.panpan.org/2006/md5asp/HOME.ASP

www.bisix.tk

md5pass.info

hash.insidepro.com/index.php?lang=rus

Последний — это сайт программы переборщика паролей PasswordsPro, достаточно большая база, легкое использование.

НЕ мгновенная расшифровка

rainbowtables.net — надо связываться с администрацией по e-mail

milw0rm.com/cracker/insert.php

www.hashchecker.com/?_sls=add_hash — квота 3 хеша в день

Платные сервисы

passcracking.com

Очень хороший сервис, большие базы, после регистрации поиск производится по всем имеющимся. Так же существует и платная услуга перебора, оплата с помощью смс.

hashcracking.info

По моему личному мнению это самый лучший и заслуживает особого внимания.

Помимо того, что он ищет по базе пароли (мгновенная расшифровка), не найденные он добавляет в специальную очередь паролей. Бруттер, установленный на сервере двигается по той очереди с верху вниз.

(Всего 12 таблиц. CharSet=a-z,0-9 длины паролей:1-8 символов. Вероятность попадания: 97.80%. Максимальное время поиска пароля для одного хеша: 12 минут)

Если хотите, чтобы пароль перебирался как можно скорее, то можно указать цену за него. Очередь сортируется по цене. Баланс можно пополнить, написав администрации и переведя деньги, например по средствам WebMoney.

Но есть одна интересная особенность. Помимо основного бруттера в переборе могут участвовать все пользователи сервиса, для этого есть специальная страница, где выведены все хеши, отсортированные по цене. Если же бруттер не смог подобрать пароль, а у одного из пользователей это получилось, то сумма за найденный пароль переходит этому пользователю.

Поддерживает MD5, MySQL, MySQL5, SHA-1

P.S. Как написано на всех сервисах: «Взламывать чужие пароли — плохо» Теги:

- перебор паролей

- online сервисы

- пароль

- пароли

- passwords

Добавить меткиХабы:

- Чулан

Укажите причину минуса, чтобы автор поработал над ошибкамиОтправить анонимноПометьте публикацию своими меткамиМетки лучше разделять запятой. Например: программирование, алгоритмыСохранитьОй, у вас баннер убежал!

Ну. И что? Реклама

Редакторский дайджест

Присылаем лучшие статьи раз в месяц

Программы для взлома паролей

Если вам не подошли указанные выше способы – попробуйте специальные программы

— для компьютера

Наиболее популярная программа из компьютерных – это Password Cracker. Она простая в обращении и интуитивно понятна. Так же заслуженным вниманием не обделены Passware Kit Enterprise и WirelessKeyView.

— для телефона

Телефоны с помощью программ лучше всего взламывать через компьютер. Подойдет любая программа-взломщик, которая поддерживает работу с мобильной платформой. Например, Password Cracker.

Источник: http://gitjournal.tech/kak-vzlomat-parol-na-telefone-ili-kompjutere-s-windows/

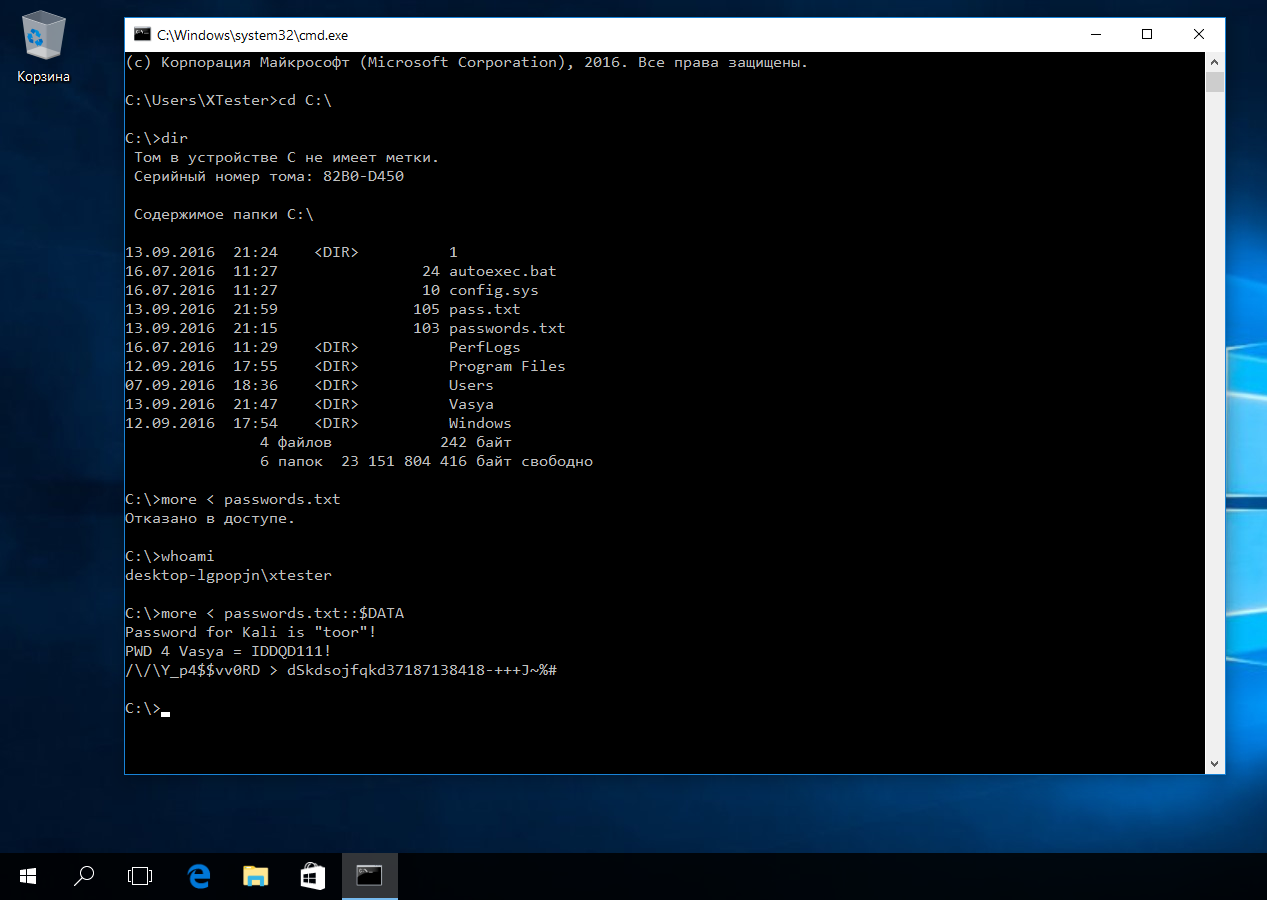

Потоки NTFS помогут получить доступ к файлам

Как уже отмечалось выше, большинство прав доступа на рабочих компьютерах с Windows задается на уровне файловой системы NTFS. Тут самое время вспомнить про файловые потоки и особенности синтаксиса. Согласно универсальному соглашению об именовании файлов (UNC), двоеточие отделяет букву диска от дальнейшего пути. В NTFS этот знак используется еще и как разделитель между собственно именем файла и связанным с ним файловым потоком.

Если настройки прав для каждого файла и каталога Windows корректны, то нет разницы, как именно обращаются к объектам файловой системы. Доступ всегда будет блокироваться при отсутствии необходимых разрешений. Однако настройка прав — долгая рутинная операция, которую в последние годы админы часто стали упрощать, используя сторонние программы. Далеко не все из них (даже сертифицированные) корректно работают с файловыми потоками. Поэтому, если не удается прочитать filename.ext, попробуй обратиться к потоку данных этого файла с помощью конструкции filename.ext:stream:$DATA или filename.ext::$DATA.

Например, если у тебя нет доступа к файлу passwords.txt, то следующая команда все равно выведет его содержимое на экран:

more < passwords.txt::$DATA

Примерно так же можно скопировать содержимое файла, перенаправив вывод команды more не на экран, а в другой файл.

more < passwords.txt::$DATA > pass.txt

Это не должно срабатывать при корректном выставлении ограничений чтения/записи, но админы частенько не утруждают себя аудитом прав доступа на каждый объект файловой системы. На реальном компьютере нередко получается гремучая смесь из явно заданных и унаследованных прав, противоречиями в которых можно воспользоваться в своих интересах.

Читаем файл из потока данных прямо в консоль

Читаем файл из потока данных прямо в консоль

Кстати, о механизмах наследования. Встречаются ситуации, когда админ запрещает доступ к подкаталогу для определенных пользователей, но оставляет для них же полный доступ к директориям верхнего уровня. При этом возникает явное противоречие, и ограничения перестают действовать. Например, отсутствие прав на чтение файла не работает, если разрешено читать список содержащего его каталога. Аналогично и с удалением.

Источник: http://xakep.ru/2016/09/29/bypassing-office-pc-restrictions/

Полезное видео по теме

Приведенные ниже видео наглядно продемонстрируют, как можно еще взломать пароль Администратора.

Сбросить пароль Администратора в Windows 7 при помощи небольшой программки

Как сбросить пароль при входе в Windows 8

Сброс пароля Администратора в Windows 10

Источник

Источник: http://pomogaemkompu.temaretik.com/1876649162625255748/kak-vzlomat-parol-administratora/

Обходим антивирус Касперского

Большая часть запретов на действия пользователя в Windows реализована через реестр и права доступа в NTFS. Однако есть и другой вариант: установка специализированных программ контроля.

Например, софт «Лаборатории Касперского» загружает собственные драйверы из windowssystem32drivers и sysnativedrivers. С их помощью он перехватывает системные вызовы и обращения к файловой системе, контролируя как работу программ, так и действия пользователя. Обычно админ закрывает изменение настроек антивирусного софта паролем. Хорошая новость заключается в том, что есть простые процедуры сброса такого пароля.

«Антивирус Касперского SOS» и версии для Windows Workstation проверяют имя главного файла. Поэтому достаточно проделать следующее:

- переименовать avp.exe (загрузившись в WinPE или в безопасном режиме);

- запустить переименованный файл после обычного входа в систему;

- зайти в меню «Настройка → Параметры», отключить самозащиту и защиту паролем;

- сохранить настройки, выгрузить антивирь и переименовать его обратно.

При желании можно задать собственный пароль, чтобы админ понял, как ты мучился, не зная его.

Этот метод не сработает, если антивирус на твоем компе настраивается централизованно. Однако ты всегда можешь временно нейтрализовать сторожа описанным выше способом.

С новыми продуктами Касперского все еще проще. Итальянский консультант Kaspersky Lab Маттео Ривойра написал скрипт, который автоматически определяет установленную версию антивируса и обнуляет заданный пароль. Из батника видно, что в 32-битных и 64-разрядных версиях винды он хранится в разных ветках реестра:

HKEY_LOCAL_MACHINESOFTWAREKasperskyLab[имя_продукта]settingsHKEY_LOCAL_MACHINESOFTWAREKasperskyLabprotected[имя_продукта]settingsHKEY_LOCAL_MACHINESOFTWAREWow6432NodeKasperskyLab[имя_продукта]settings

Поэтому либо просто запусти этот bat, либо правь реестр вручную из-под WinPE. Просто проверь эти ветки и присвой параметру EnablePasswordProtect нулевое значение DWORD.

Источник: http://xakep.ru/2016/09/29/bypassing-office-pc-restrictions/

Сброс в исходное состояние к заводским настройкам

Если узнать пароль администратора не получается, вернуть доступ можно путем сброса ОС к заводским настройкам. Изначально потребуется войти в среду восстановления:

- Запустить ПК.

- Кликнуть по кнопке Power.

- Зажав Shift, нажать «Перезагрузка».

После перезапуски необходимо открыть «Поиск и устранение неисправностей» и выбрать опцию «Вернуть компьютер в исходное состояние». Запустится процесс отката к заводским настройкам.

Источник: http://naladkaos.ru/windows-10/kak-uznat-parol-administratora.html

Как сбросить пароль на Windows 8?

В случае с этой операционной системой дела обстоят намного проще! Сброс пароля на Windows 8, можно осуществить следующим образом:

- На экране входа в систему вам понадобится нажать на специальный значок питания, который находится в правом нижнем углу вашего экрана;

- Далее вам потребуется нажать клавишу Shift и щелкнуть «Перезагрузка»;

- Нажмите «Устранение неполадок»;

- Щелкните «Сброс ПК»;

- Нажмите «Далее» и система автоматически перезагрузиться для того, чтобы начать подготовку к сбросу пароля.

Источник: http://hardtek.ru/zabyl-parol-lomaem-parol-v-windows

Переназначение пароля Windows 10

В случае, если Вы помните свой пароль, то сбрасывать его нет смысла. Можно легко переназначить пароль, задать новый.

Также идём в “Учётные записи”, нажав комбинацию клавиш “Win” + “I”, выбираем пункт меню слева “Параметры входа”, и почти в самом верху видим опцию смены пароля:

Далее по процедуре, указываем старый пароль, дважды, для верификации – прописываем новый пароль, подтверждаем смену – процедура закончена.

Источник: http://f1comp.ru/windows-10/sbros-parolya-windows-10/

Как восстановить забытый пароль на вход в виндовс

Помогут подсказки, которые Вы могли оставить на такой случай при установке Windows. Высветятся вопросы, по которым будет возможность воссоздать.

Учётная запись Microsoft, может помочь, если Вы её создали, а значит она привязана к телефону или почте. Придут сообщения, по которым и сбросите пароль, при условии, что будет подключен интернет и на экране будет ярлык подключения.

Источник: http://gitjournal.tech/kak-vzlomat-parol-na-telefone-ili-kompjutere-s-windows/

Как сбросить пароль на Windows 10?

Не так уж и сложно сбросить пароль пользователям Windows 10, конечно-же, при условии, если у них имеется доступ к электронной почте, либо-же к телефону, к которому была привязана их учетная запись. В противном случае, вам придется сбрасывать пароль с флешки, как это уже было описано выше.

Источник: http://hardtek.ru/zabyl-parol-lomaem-parol-v-windows

Стряхиваем доменные политики

В домене компьютеры управляются централизованно через групповые политики, однако и этот заслон можно преодолеть. Самый простой способ — не дать политикам загрузиться. Для этого запускаешь Windows в безопасном режиме или просто отключаешь машину от локальной сети при включении. Во втором случае ты сможешь залогиниться в домен даже без физического подключения к нему, поскольку Windows кеширует данные предыдущего входа и при потере связи с контроллером домена выполняет проверку локально.

После входа можешь снова подключиться к локалке и работать как обычно, только уже без активных политик. Минус этого способа состоит в неизбирательном подходе. В политиках записаны не только ограничения, но и дополнительные ресурсы, вроде выделенной сетевой папки. Впрочем, к этому времени у тебя уже должны быть достаточные права, чтобы восстановить утрату самостоятельно.

Источник: http://xakep.ru/2016/09/29/bypassing-office-pc-restrictions/