Использование TOR для анонимности в internet.

Основная информация

Tor – действительно один из самых защищенных интернет-обозревателей для стационарных и мобильных платформ. В него встроено множество инструментов для сохранения анонимности, а весь пользовательский трафик шифруется и проходит через огромное количество промежуточных точек. Поэтому отследить его источник становится более затруднительно, но не невозможно.

Объясним все максимально понятно: безопасность пользователя зависит только от пользователя. Как и антивирус не спасает компьютер от некоторых вирусов, так и Тор не может обеспечить полную приватность человека, увлеченного веб-серфингом. Ведь человеческий фактор – одна из главных уязвимостей, которыми пользуются хакеры.

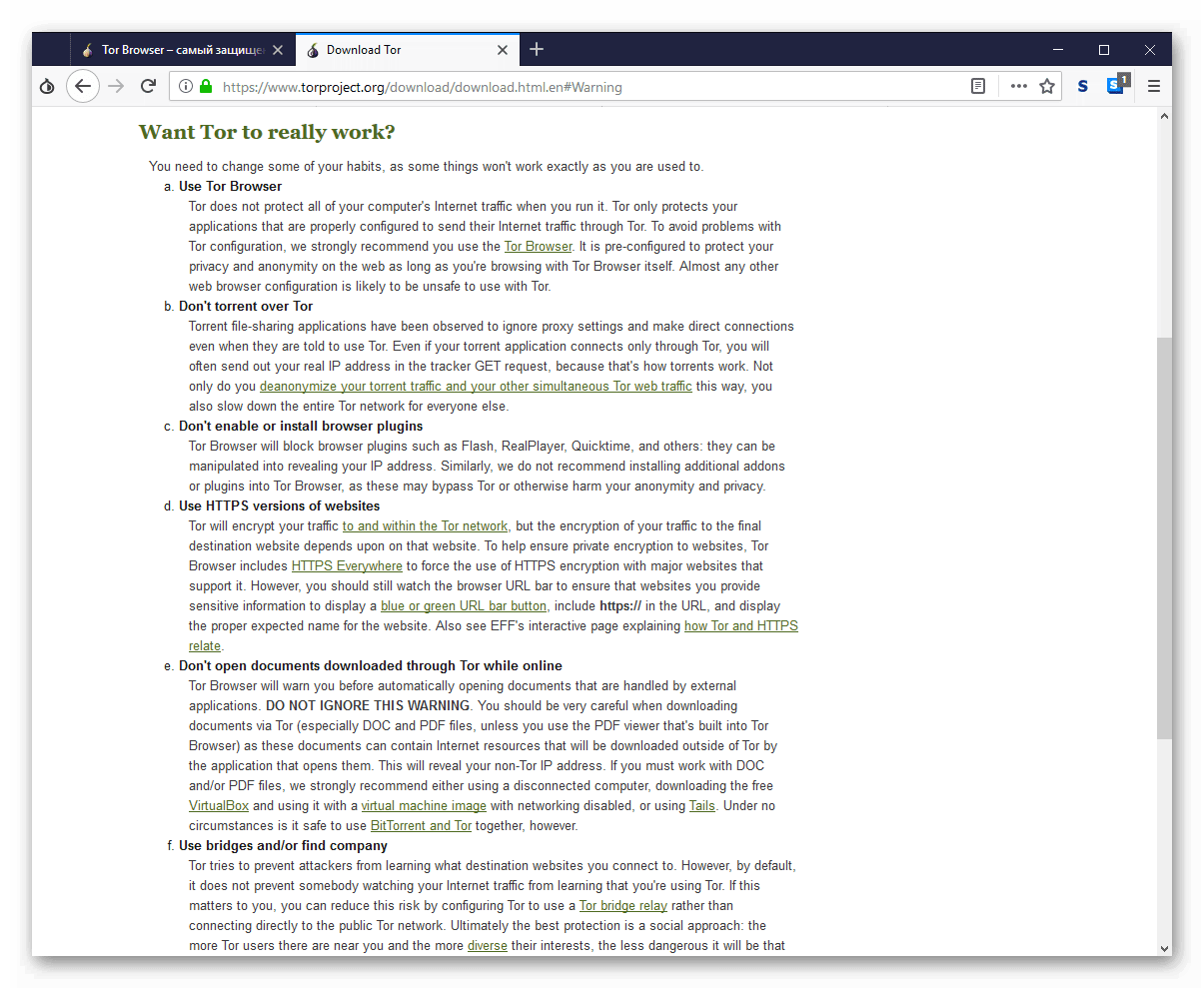

Поэтому разработчики Тора рекомендуют пользователям сменить свои «интернет-привычки», чтобы повысить собственную приватность. Этой теме они уделили отдельный раздел на официальном сайте, ознакомиться с которым можно, если перейти по ссылке https://www.torproject.org/download/download.html.en#Warning.

А вот краткий список рекомендаций:

- Всегда используйте Tor, ведь большая часть интернет-обозревателей изначально не настроена для защищенного веб-серфинга, а многие из них попросту сканируют действия пользователей.

- Никогда не скачивайте торренты.

- Не пытайтесь устанавливать или активировать какие-либо плагины.

- По возможности заходите только на HTTPS-версии сайтов (это более безопасный интернет-протокол).

- Не открывайте загруженные документы (и какие-либо файлы), будучи онлайн.

- По возможности используйте прокси или мосты.

Заключение

Под конец мы ответим на вопрос: «Чем опасен браузер Тор?».

Пока что на законодательном уровне в России он не запрещен. Этой теме мы уделили отдельную статью. Но все же его использование никак нельзя назвать полностью безопасным. Ведь это попросту иллюзия. И человеку необходимо самостоятельно беспокоиться о своей приватности. А веб-серфинг через Tor – только одна из действенных мер, но она не единственная.

Вывод: данный браузер позволит вам сохранить анонимность в Сети, если вы сами не будете делать что-либо необдуманное.

Источник: http://torrbrowser.ru/faq/is-tor-browser-safe

Darknet – что такое темный интернет простыми словами

Вы думаете, что Интернет это единственная часть Всемирной Паутины? И что все, что вы видите на своем компьютере, заходя в любой браузер ― это все, что там есть? Вы ошибаетесь. Под открытым интернетом, который сегодня есть в каждом смартфоне, скрывается темная сторона, еще одна глобальная сеть с интересным названием ― Даркнет.

Даркнет существует параллельно Интернету и представляет собой анонимную сеть, которая работает на основе шифрованных протоколов соединения нестандартных алгоритмов. Нелегальный интернет использует исключительно защищенные прокси сервера, которые делают невозможным отследить ни пользователя, ни сайты, которые там расположены.

Работает темная сеть по алгоритму Интернета, в сети есть свои поисковые системы, тысячи сайтов, форумы и соц сети. Но вот информация, которая там распространяется… И как бы не выступали защитники свободы слова в защиту темной стороны интернета ― 90 % сайтов Даркнета распространяют наркотики, еще 5 % оружие и детскую порнографию, остальные 5 % это клубы по интересам.

Простой человек, который впервые попадает на просторы Даркнета, желая духовно обогатиться прочитав запрещенную цензурой статью, или, как было в середине 70-х в СССР посмотреть запрещенную классику, в лучшем случае испытает шок, потому что действительно чистых, моральных и свободных вещей на темной стороне очень мало и чтобы найти их потребуется достаточно усидчивости и терпения.

Источник: http://moiyspex.ru/internet/chto-takoe-darknet-prostymi.html

Как пользоваться Tor

Для использования сети Tor нужно установить одно из приложений, полный список которых перечислен на сайте Tor Project.

В 2006 году появилось Vidalia — первое приложение из экосистемы Tor, которое устанавливает защищённое подключение через сеть Tor на компьютере, ставшее популярным благодаря простому графическому интерфейсу. Тогда, в 2006 году, для многих пользователей Vidalia и была «тором». При помощи Vidalia можно настраивать другие приложения для передачи данных в зашифрованном виде.

В 2007 году Vidalia встроили в Tor Browser Bundle — пакет программного обеспечения, который для простоты называют браузером Tor. Сейчас Tor Browser Bundle является самым популярным продуктом из всей экосистемы, потому что позволяет выходить в интернет без каких-либо дополнительных настроек: приложение достаточно скачать и запустить без специальной установки.

Браузер Tor работает на основе Firefox. Безопасность его работы проверялась волонтёрами и разработчиками-энтузиастами огромное число раз — больше, чем любой другой продукт экосистемы Tor.

В июне 2014 года появилась операционная система Tails на базе GNU/Linux, которая умеет запускаться с флешки и «мимикрировать» под Windows XP, чтобы не привлекать лишнего внимания при работе из общественного места. Tails имеет встроенный браузер Tor, клиент электронной почты с поддержкой шифрования, пакет офисных программ и графические редакторы.

Источник: http://cryptoworld.su/tor-security/

100 одежек

Анонимность достигается посредством перекидывания шифрованных соединений через три случайно выбранных системой узла. То есть, чтобы попасть из точки А в точку В, шифрованные соединения проходят через компьютеры — посредники, доступ к которым осуществляется, благодаря добровольцам, согласным отдать немного трафика для всеобщей анонимизации. Любой пользователь, настроив клиент TOR, может превратить свой ПК в ноду, то есть в элемент цепочки сети. Обычно в стандартной цепи три ноды.

Справка «Известий»

TOR — это аббревиатура, которая расшифровывается как The Onion Router.

Луковичный роутер назван так потому, что принцип его организации похож на луковицу, состоящую из наложенных друг на друга оснований листьев. Однако через сколько бы оболочек не проходил шифрованный трафик, он должен попасть от клиента на запрошенный им сервер и вернуться обратно. То есть в системе точно должна содержаться информация о том, от кого исходит запрос.

Источник: http://iz.ru/888156/anna-urmantceva/pod-molotom-tora-anonimnost-v-darknete-okazalas-mifom

1. Не используйте персональную информацию

Одной из причин, по которой многие люди терпят неудачу, является смешивание своей личной информации с деятельностью, связанной с Tor. Сюда входят использование или предоставление доступа к вашим личным адресам электронной почты, использование тех же самых регистрационных имен, использование дебетовых или кредитных карт, не использование анонимной личности, и многое другое.

Если вы применяете Tor правильно, создайте анонимную личность и используйте ее. Используйте основанные на Tor или временные сервисы электронной почты, и расплачивайтесь анонимной криптовалютой. Временные почтовые сервисы могут быть использованы там, где вам не нужен постоянный почтовый адрес. Через какое-то время временный адрес электронной почты будет удален.

Источник: http://white-windows.ru/kak-bezopasno-polzovatsya-brauzerom-tor/

Первая уязвимость

— Так как интернет — это адресная система, создать такой браузер, через который отправлялся бы запрос неизвестно от кого, а потом возвращался бы ответ неизвестно кому, невозможно, — объясняет ведущий аналитик российской компании-производителя программного обеспечения для защиты от утечек информации «СёрчИнформ» Алексей Парфентьев. — Конечная нода, которая выпускает запрос в интернет, обязана всё видеть в незашифрованном виде. Для нее всё прозрачно. Получается, что TOR — это анонимайзер для внешнего наблюдателя, — например, для провайдера или спецслужб, но не для участника Сети. Стоит ли говорить, что таким образом можно получать информацию о ком и о чем угодно.

Фото: Getty Images/Westend61

Логику работы системы, которая имеет уязвимость в виде последней ноды, подтвердил «Известиям» и специалист международной компании, специализирующейся на предотвращении и расследовании преступлений с использованием высоких технологий Group-IB Антон Фишман.

— TOR — это фактически VPN. Действительно, выходная нода знает, куда идет пакет, и передает расшифрованное сообщение. Так что эта сеть не обеспечивает конфиденциальность, — пояснил он. — Если выходная нода находится под контролем злоумышленника и через нее передаются незашифрованные данные (логины-пароли в тексте страницы http, например), киберпреступники могут получить к ним доступ. Поэтому современные сайты используют защищенный протокол передачи данных htpps, а мессенджеры и другие сервисы — шифрование «точка-точка».

Однако источник из хакерских кругов пояснил «Известиям», что в настоящее время существуют специальные программы, которые дают возможность, при желании, стать звеном в цепочке передачи данных. С помощью таких программ подделывается сертификат, и в этом случае злоумышленник получает секретный ключ. Таким образом, можно перехватить и сложное шифрование, которым является протокол htpps.

Кроме того, вычислительные мощности всё время увеличиваются, что даст возможность в скором времени просто подобрать ключ к htpps.

Источник: http://iz.ru/888156/anna-urmantceva/pod-molotom-tora-anonimnost-v-darknete-okazalas-mifom

Темный Интернет или что такое Даркнет простыми словами

Здравствуйте друзья! Сегодня, весь мир использует Интернет. Благодаря всемирной паутине, мы можем получать любую информацию, которую хотим, и появилась возможность через него зарабатывать удалённо. В целом, глобальная Сеть стала неоценимым помощником для человечества.

Что ещё можно сказать об Интернете? Он используется не только в различных целях, но и в разных направлениях. Далее, я постараюсь объяснить, что такое Даркнет простыми словами. Даркнет – это тот же самый Интернет, но только вся информация, которая в нём находится, полностью скрыта от обычных пользователей и даже поисковых роботов. Другой его термин обозначают как Тёмный Интернет, в котором, как говорят, творятся различные тёмные дела. Дальше в статье, мы будем говорить о Даркнете и раскроем все его секретные стороны.

Источник: http://superfit-shop.ru/kriptovalyuty/kak-vojti-v-darknet.html

Правда ли, что даркнетом пользуются только преступники?

Евгений Волошин, директор блока экспертных сервисов BI.ZONE, эксперт по кибербезопасности, объясняет: «Приставка «дарк» в слове «даркнет» не означает обязательную принадлежность к чему-то незаконному, она говорит лишь о том, что это — сегмент интернета, где все работает немного иначе. Я бы перевел ее как «обратную», нежели «темную» сторону».

Помимо теневых форумов с нелегальными активностями даркнет включает в себя большое количество ресурсов, которые не используются для совершения чего-то нелегального: библиотеки без государственной цензуры, аналоги социальных сетей, порталы для общения и многое другое.

В даркнете даже есть официальное представительство Facebook: [1]

Источник: http://trends.rbc.ru/trends/industry/602f668a9a7947d5f06e0c7a

Вторая уязвимость

Еще один момент, который вызывает критику специалистов, — отсутствие каких-либо сертификатов безопасности или свидетельств независимых экспертов, которые разобрались бы в исходном коде программы.

— Несмотря на то что TOR — это свободно распространяемое ПО на открытом исходном коде, на самом деле подавляющее число пользователей — это люди, которые зашли на сайт и скачали скомпилированную версию, — отметил Алексей Парфентьев. — Никто исходный код этой версии не видел, не проверял ее на возможные закладки, бэкдоры и т.д. С моей точки зрения, нельзя вести речь о защите, не разобравшись в исходном коде, а это — довольно трудозатратная и долгая процедура, которая рядовым пользователям просто не под силу. Возникает забавная ситуация, когда используется скомпилированная и по факту никем не проверенная версия, безопасность которой принимается на веру просто потому, что «где-то там» можно скачать исходный код, а значит, ПО безопасно.

Фото: Getty Images/Razvan Chisu/EyeEm

Действительно, любое ПО, связанное с защитой данных, обычно подвергается серьезной проверке специалистов. Например, для того чтобы отечественную операционную систему Astra Linux Special Edition позволили применять для обработки информации с грифом «особой важности», разработчикам нужно было получить сертификат Федеральной службы по техническому и экспортному контролю. Кроме этого, система также получила сертификаты безопасности от Минобороны и ФСБ.

TOR ни одну из подобных проверок не проходил.

Источник: http://iz.ru/888156/anna-urmantceva/pod-molotom-tora-anonimnost-v-darknete-okazalas-mifom

Jabber / XMPP

Jabber / XMPP

torxmppu5u7amsed.onion— TorXMPP — локальный onion jabber. Связь доступна только внутри сервера RuTor. TLS, шифрование паролей пользователей, 100% доступность и другие плюшки. Проект создан при поддержке форума RuTor.xmppspamc54buwix.onion— XmppSpam — автоматизированная система по спаму в jabber.giyvshdnojeivkom.onion— SecureJabber.me — простенький Jabber сервер в торе.cryjabkbdljzohnp.onion— CryptoParty — еще один безопасный jabber сервер в торчикеБорды/ЧаныБорды/Чаны

nullchan7msxi257.onion— Нульчан — Это блять Нульчан!5m7y5kmqtrrrl6mj.onion— SkriitnoChan — Просто борда в торе. Иногда отключается на несколько часов. Ссылку нашёл на клочке бумаги, лежавшем на скамейке.oxwugzccvk3dk6tj.onion— the Darkest Reaches of the Internet — Ээээ… фарту масти АУЕ!arhivachovtj2jrp.onion— Архива.ч — Архив имиджборд. Сохраненные треды с сайтов 2ch.hk, iichan.hk. Зеркало arhivach.org в луковой сети.freechonufshaqcc.onion— Freedom Chan — Свободный чан с возможностью создания своих досокrekt5jo5nuuadbie.onion— Архив Хидденчана — архив сайта hiddenchan.i2p, оче медленно грузится.bm6hsivrmdnxmw2f.onion— BeamStat — Статистика Bitmessage, список, кратковременный архив чанов (анонимных немодерируемых форумов) Bitmessage, отправка сообщений в чаны Bitmessage.neboardo3svhysmd.onion— Neboard — имиджборд без капчи, вместо которой используется PoW на JS. Но может работать и с отключенным JS.brchanansdnhvvnm.onion— Бразильчан — Зеркало сайта brchan.org. Населен русскоязычным аноном после продажи сосача мэйлру.

Источник: http://rottenswamp.ru/index.php/tor/40

Кто делает Tor

Несмотря на огромную популярность сети Tor и её продуктов, над их разработкой трудится всего около десятка человек. Изначально созданием сети Tor в начале 90-х занялась исследовательская лаборатория ВМC США, и до 2010 года она являлась активным спонсором проекта.

В разное время на поддержку и разработку Tor давали деньги разные государственные и окологосударственные организации, в том числе SRI International и DARPA, из-за чего у многих противников проекта сложилось впечатление его подчинённости правительству США.

В 2006 году Tor Project получил грант от фонда основателя eBay Пьера Омидьяра, а с 2007 года разработку проекта также спонсировала корпорация Google. Свои деньги также жертвовала компания Ford, некоммерческий фонд по борьбе за свободу прессы (Freedom of the Press Foundation), фонд Human Rights Watch и один из американских интернет-провайдеров, который перевёл деньги анонимно.

Анонимные пожертвования также приходили от более чем 4600 человек, так что теоретически спонсором работы Tor может оказаться человек в любом из мировых правительств.

Источник: http://cryptoworld.su/tor-security/

3. Не используйте Tor для поиска в Google

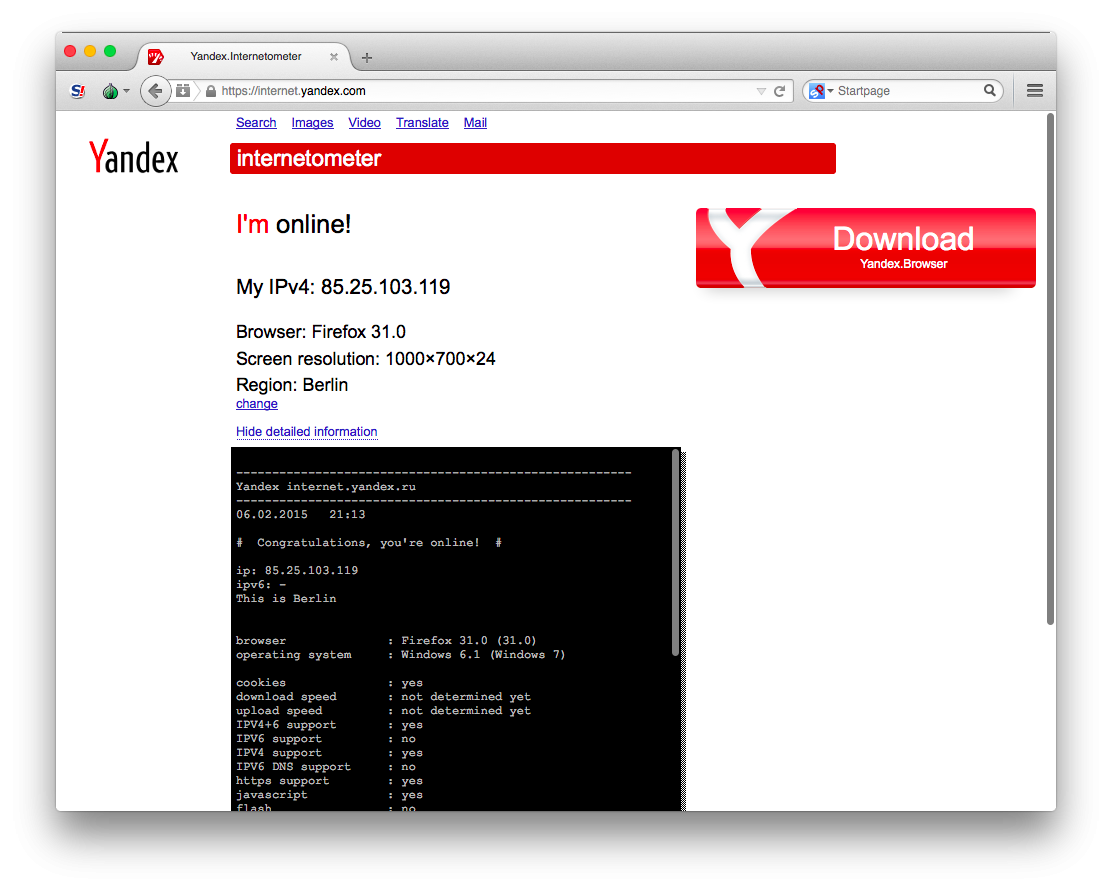

Система Google собирает и хранит информацию, такую, как поисковые запросы. Google также хранит куки на вашем компьютере, чтобы отслеживать ваши поисковые привычки. Для людей, особенно озабоченных сохранностью своей информации, по этой причине следует избегать использования Google в браузере Tor.

Из других поисковых систем для использования с Tor можно назвать DuckDuckGo и StartPage. Они не ведут мониторинга или журналов, не сохраняют запросы, и не хранят никакой информации на своих серверах или на вашем устройстве.

Источник: http://white-windows.ru/kak-bezopasno-polzovatsya-brauzerom-tor/

Как спецслужбы ищут людей в даркнете?

«Важно помнить, что в даркнете пытаются деанонимизировать не конкретных пользователей, а серверы, на которых они общаются. Допустим, я размещаю сервер в Новой Зеландии, но делаю его доступным только через Tor. Пока никто не знает, где он расположен, все хорошо, — отмечает Сергей Никитин, замруководителя Лаборатории компьютерной криминалистики и исследования вредоносного кода Group-IB. — Как только это станет известно, к хостеру придут спецслужбы и изымут сервер и все данные на нем. В журнале будет видно, кто посещал сервер, кто его администратор, списки пользователей и сообщений. Деаниномизируют сервер, как правило, из-за неправильных настроек сайта или браузера: в итоге часть данных передается через открытый интернет, и их можно отследить».

По словам Никитина, конкретных пользователей ищут намного реже, так как на сервере гораздо больше данных. Такие возможности есть только у спецслужб, которые используют для этого СОРМ (комплекс технических мер для доступа к мобильному и сетевому трафику), и только если пользователи обмениваются трафиком в пределах одной страны.

Источник: http://trends.rbc.ru/trends/industry/602f668a9a7947d5f06e0c7a

Чего хотят добиться Госдума с Роскомнадзором

5 февраля председатель профильного комитета Госдумы Леонид Левинвыступил с предложением разработать законопроект, по которому доступ к анонимным сетям Tor будет ограничен. По мнению Левина, анонимайзеры (сайты, скрывающие IP-адрес пользователя при просмотре других сайтов или использования интернет-сервисов) и средства доступа в Tor следует блокировать без решения суда.

По мнению депутата, такой закон позволит не допустить распространения запрещённой информации, а также будет противодействовать коммерческому распространению вирусов и незаконному доступу к информации. Иными словами, Левин считает, что Tor используется для организации теневого рынка по продаже эксплойтов и других хакерских услуг.

Позднее тем же днём идею Левина поддержали в Роскомнадзоре, мотивируя это тем, что Tor и другие анонимайзеры позволяют обходить блокировки сайтов. По словам пресс-секретаря ведомства Вадима Ампелонского, решить задачу блокировки анонимайзеров возможно, но как именно планируется это сделать, он не уточнил.

На следующий день Ампелонский рассказал «Ленте.ру», что в его понимании экосистема Tor является рассадником преступности. Представитель ведомства сравнил анонимную сеть с московским районом Хитровка, существовавшим в дореволюционные времена и зачищенным от воровских притонов при Советском Союзе.

Был в прошлом и позапрошлом веке в Москве такой район — Хитровка. Криминальное дно, территория обитания социальных отбросов. Почему русская монархия терпела Хитровку в пешей доступности от места, где короновались августейшие? Доподлинно неизвестно, но, видимо, имея всех упырей в одном месте, их легче было контролировать.

Вот Tor — это глобальная киберХитровка. Созданная и управляемая знамо кем. Как поступила с Хитровкой советская власть? Почитайте у Гиляровского.

Вадим Ампелонский, пресс-секретарь Роскомнадзора

Выступления Левина и Ампелонского — не первые попытки поднять общественную дискуссию вокруг запрета Tor и анонимайзеров. В июне 2013 года газета «Известия» сообщала, что в Общественном совете при ФСБ готовили рекомендации о необходимости запрета анонимных сетей. Хотя Общественный совет при ФСБ позднее опроверг соообщение о разработке рекомендаций, в августе «Известия» снова сообщили о законодательной инициативе блокировки Tor и анонимайзеров.

Тогда в ФСБ рассказывали, что в сети Tor злоумышленники торгуют оружием, наркотиками, поддельными кредитными картами. Директор «Лиги безопасного интернета» Денис Давыдов также поддерживал идею блокировки Tor, считая сеть местом «для общения педофилов, извращенцев, наркоторговцев и других уродов».

Источник: http://cryptoworld.su/tor-security/

Криптовалюта — средство оплаты в Даркнете

На большинстве сайтов Даркнета (в т.ч. самых крупных) нельзя расплатиться в рублях, долларах и других фиатных валютах. Практически с момента своего появления, криптовалюта стала главным платежным средством на теневых площадках сети.

В большинстве случае для оплаты используется самая популярная криптовалюта — Bitcoin (BTC), но также не редко используются следующие токены:

- Litecoin (LTC),

- Zcash (ZEC),

- Dash (DASH),

- Monero (XRM).

Monero и Zcash используют для большей конфиденциальности т.к. степень анонимности в них выше (при соблюдении всех мер безопасности). Для достижения большей анонимности при оплате в BTC часто используются специальные биткоин-миксеры.

Как можно приобрести криптовалюту?

Получить криптовалюту можно тремя основными способами:

- через криптовалютную биржу,

- через крипто-обменник,

- через сервис облачного майнинга.

Крупнейшая в мире биржа криптовалют https://www.binance.com. Площадка Binance также наиболее популярна на территории СНГ, поскольку имеет максимальные объёмы торгов и поддерживает переводы в рублях с банковских карт Visa/MasterCard и платёжных систем QIWI, Advcash, Payeer. Подробный обзор работы криптобиржи биржи смотрите здесь.

Специально для новичков мы подготовили подробный гайд: Как купить биткоин на криптобирже за рубли?

Отметим, что оптимальным вариантом добычи криптовалюты в долгосрочной перспективе является облачный майнинг. Существует достаточно большое количество сервисов, которые предоставляют данную услугу, но будьте внимательны, на фоне роста популярности цифровой валюты и майнинга, появилось большое количество мошенников, по этому нужно пользоваться только надежными и проверенными сервисами. Мы подготовили для вас рейтинг лучших сервисов облачного майнинга, с актуальными оценками на 2020 год.

Также для максимальной конфиденциальности некоторые пользователи используют биткоин-миксеры. На биткоин-миксерах нельзя купить биткоин, они служат для того чтобы сделать свои транзакции более анонимными.

Источник: http://mining-cryptocurrency.ru/darknet/

Третья уязвимость

Еще одна уязвимость, которая часто бывает недооценена пользователями, — это абсолютное отсутствие защиты от вредоносных атак. Однако многие считают, что вирусы не найдут исходного клиента из-за лукового роутера.

Фото: Getty Images/SERGII IAREMENKO/SCIENCE PHOTO LIBRARY

— Разработчики основных коммерческих браузеров активно занимаются безопасностью, блокированием подозрительных страниц, исправлением уязвимостей, позволяющих вредоносному коду на посещаемых страницах заражать компьютеры, — рассказал «Известиям» старший антивирусный эксперт Лаборатории Касперского Сергей Ложкин. — TOR в этом направлении не так активен. И если злоумышленники взломают страницу в теневом интернете, на которую пользователь зайдет с помощью «дырявой» версии TOR (а их много), то они смогут успешно атаковать компьютер и деанонимизировать пользователя.

Страницы с вредоносной инструкцией не редки на «луковых» сайтах. Внешне отличить ее от обычной невозможно, однако, они успешно выполняют заложенные злоумышленниками инструкции.

Источник: http://iz.ru/888156/anna-urmantceva/pod-molotom-tora-anonimnost-v-darknete-okazalas-mifom

Запрещенные веб-сайты и простые методы их поиска в Даркнете

Как правило, у бывалых юзеров Даркнета имеются свои базы сайтов, которыми они обычно ни с кем НЕ делятся. Публиковать их в Surface Web — опасно, т. к. за это могут заблокировать веб-ресурс. Соответственно, я тоже не стану этого делать, но зато я расскажу вам о некоторых КАТАЛОГАХ и поисковых системах.

С их помощью вы найдете запрещенные сайты Даркнета, а также полезные сервисы, площадки и форумы. Однако я настоятельно НЕ РЕКОМЕНДУЮ там что-либо покупать, но посмотреть чисто ради интереса вам никто не запрещает.

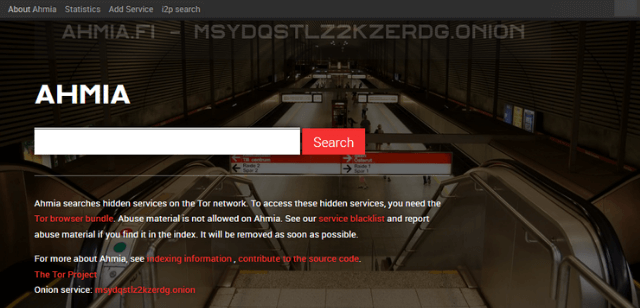

#1. Поисковая система Ahmia для поиска в Даркнете

Ahmia — поисковая система, разработанная Юхой Нурми в 2014 году при поддержке Tor Project. Алгоритмы данного поисковика регулярно обновляются, поэтому с его помощью вы точно найдете для себя что-нибудь интересное. Но не ищите в его поисковой выдачи аморальные сайты, т. к. там их просто нет.

✅ Ссылка на официальный сайт: http://gjobqjj7wyczbqie.onion/

#2. Вики-энциклопедия — The Hidden Wiki

The Hidden Wiki — энциклопедия, которая содержит в себе бесчисленное количество ССЫЛОК на всевозможные веб-сайты в Даркнете. В этой анонимной энциклопедии можно даже встретить такие веб-ресурсы, от которых ваша психика может в значительной степени пострадать, поэтому будьте осторожны.

✅ Ссылка на официальный сайт: http://zqktlwi4fecvo6ri.onion/

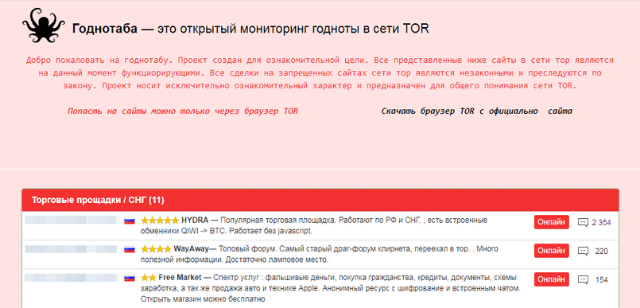

#3. Годнотаба — очень старый каталог onion-сайтов

Годнотаба — веб-каталог, в котором содержится около 1000 ссылок на onion-сайты. При этом, каждый из них проходит жесткую модерацию. Ну, а после публикации того или иного сайта в каталоге — ЦЕЛЕВАЯ аудитория Годнотабы с большим удовольствием присваивают ему оценки и оставляют свои отзывы.

✅ Ссылка на официальный сайт: https://godnotab.net/

Вернуться к содержанию ↑

Источник: http://darkstack.pro/dark-web/what-is-darknet/

Как установить Tor на ваше устройство?

Windows/macOS

Linux

- Перейдите на страницу torproject.org/download/

- Скачайте файл .tar.xz для Linux.

- Проверьте подпись скачиваемого файла для дополнительной безопасности.

- Щелкните правой кнопкой мыши на файле и выберите «Извлечь сюда».

- Перейдите в только что созданный каталог браузера Tor Browser. Щелкните правой кнопкой мыши на start-tor-browser.desktop. Откройте «Свойства» или «Параметры». Напротив «Выполнить» установите флажок на «Разрешить выполнение файла как программы» для запуска сценариев оболочки.

- Дважды щелкните на значке Tor Browser!

Попробуйте Tor с ExpressVPN!

Источник: http://ru.wizcase.com/blog/руководство-tor-browser/

Где скачать?

Подобные вещи лучше брать на официальном сайте,однако помните, что в даркнете проще словить вирусы, чем где то еще:) Поэтому аккуратнее.

Источник: www.gagdetman35.ru

Источник: http://zen.yandex.ru/media/gadgetman35/tor-put-v-darknet-kakie-opasnosti-jdut-tebia-v-tenevom-internete-5b0f8c6cef81559857aa0182

Чем опасен Даркнет?

В даркнете есть немало сайтов, которые эксплуатируют «уязвимости нулевого дня» – дыры, о которых разработчикам ещё не известно. Такие уязвимости позволяют, к примеру, следить за вами через камеру и микрофон ноутбука.

Открывая Tor, вы делаете свой компьютер частью «луковой» сети. И за счёт этого можете стать соучастником крупных преступлений, которые совершают хакеры – того же брутфорса паролей или DDoS-атаки.

Или ваш компьютер начнёт тормозить, потому что кто-то станет на нём майнить. Причём недавно появились инструменты, которые продолжают эксплуатировать мощности вашего компьютера, даже когда вы закрыли браузер (остаётся невидимое окно).

Нередко страницы в даркнете могут на какое-то время пропадать из зоны доступа или исчезать навсегда.

Скачивать файлы в даркнете опасно, в том числе документы для Word и Excel. Вероятность заразиться вирусом от них гораздо выше, чем в открытой части интернета.

Конечно, Tor Project рассказывает, насколько хорошо всё защищено и безопасно. Но сеть изначально создавалась для военных и спецслужб. Так что они вполне могут использовать её в своих целях.

Проблемы с которыми может столкнуться пользователь

- У краденой вещи, которую вы задешево купите в дарнете, есть хозяин, теоретически он может найти вас.

- Продавец может получить о вас реальные данные и шантажировать.

- Вас могут банально обмануть, это здесь происходит постоянно.

- Если вы не подкованы технически, жулики из даркнета могут взломать ваш компьютер (вы перейдете по плохой ссылке, добровольно установите шпионское ПО), украсть информацию и деньги.

- Дети и люди с неустойчивой психикой могут получить психологическую травму.

- Программист, которого за хорошие деньги попросили написать безобидный скрипт, может быть втянут в преступную схему как подельник или пособник. Действительно безобидный софт в даркнете обычно не заказывают.

- Продавцом может быть сотрудник органов. Такое знакомство не всегда чревато судом. Теоретически вы можете попасть на вымогательство, стать информатором или «живцом» в других делах.

- Согласно еще одному мифу, на некоторых сайтах размещены медиа-файлы, просмотр которых способен довести человека до самоубийства. На данный момент ни одного подтверждения данным теориям нет, поэтому основной опасностью темной сети остается распространение наркотиков, сбыт оружия и размещение порнографических материалов.

Последствия продажи и покупки услуг и товаров в даркнете по УК РФ

- Наркотические запрещенные вещества, сбыт и их продажа. По статье 228–231 УК РФ штраф до 1 млн рублей и лишение свободы на срок до 10 лет.

- Продажа и покупка запрещенного оружия без лицензии, хранение и так далее. Статья 222 УК РФ — штраф до 200 тыс. рублей и тюремный срок до восьми лет.

- Поддельные документы. Статья 327 УК РФ — лишение свободы на срок до двух лет.

А также на даркнете вы рискуете своими личными данными, которыми может завладеть его пользователь, возможен взлом вашего устройства, ну и, конечно же, возможность попасться на банальный обман.

Источник: http://mining-cryptocurrency.ru/darknet/

Уровень государства

Есть также возможность деанонимизировать пользователя, построив надсистему, которая сможет контролировать трафик всех нод.

— Существует теоретическая возможность построить глобальную технологию, которая позволила бы сравнивать трафик на уровне разных стран, — говорит Сергей Ложкин. — В этом случае можно вычислить, как шел сигнал и идентифицировать первоначального пользователя. Но вообще на сегодняшний день деанонимизировать пользователя TOR очень сложно, если вообще возможно, и эта система, к счастью или сожалению, остается эффективным инструментом анонимизации в Сети.

Действительно, для осуществления деанонимизации необходимы значительные вычислительные и пропускные ресурсы, то есть уровень государства, считает заместитель руководителя лаборатории компьютерной криминалистики Group-IB Сергей Никитин.

Фото: Getty Images/Cecilie Arcurs

— Например, всем нам известны атаки, когда на выходные ноды на магистральные каналы связи ставят мощнейшие серверы, чтобы собрать как можно больше данных с целью попыток последующих использований (пароли, тайминг атаки и т.д.), — пояснил он. — Кроме того, существуют банальные ошибки конфигурации серверов внутри сети TOR и недостаточная настройка клиентов TOR (разрешение выполнения скриптов и так далее), которые сводят на нет все технические средства защиты. Но полноценное раскрытие всего канала связи через все ноды, для конкретного клиента, это скорее теоретическая возможность.

Впрочем, добавляет эксперт, различные типы атак, которые направлены на деанонимизацию пользователей, уже давно известны и их теоретическая основа подробно описана. То есть полная анонимность главного теневого браузера — это миф. Однако важным фактором является заинтересованность в том, чтобы найти того или иного пользователя, а также готовность профинансировать этот поиск.

Источник: http://iz.ru/888156/anna-urmantceva/pod-molotom-tora-anonimnost-v-darknete-okazalas-mifom

Мера ответственности за использование Даркнета в России

Вопрос, касающийся ЗАКОННОСТИ Даркнета был актуален в 2017 году, когда в силу вступили правки, вводящие штрафы для операторов поисковых систем и владельцев различных анонимайзеров. Тогда обычные пользователи боялись того, что их привлекут к ответственности ЗА ИСПОЛЬЗОВАНИЕ скрытых сетей.

Однако нужно понимать то, что данные правки касаются не обычных людей, а поисковиков, хостинг-провайдеров и VPN-сервисов. То есть Даркнетом пользоваться НЕ ЗАПРЕЩЕНО, главное не нарушайте следующие законы:

- Статья 272. «Неправомерный доступ к компьютерной информации».

- Статья 273. «Распространение вредоносных компьютерных программ».

- Статья 274. «Нарушение правил эксплуатации средств хранения, обработки или передачи компьютерной информации».

- Статья 274.1. «НЕПРАВОМЕРНОЕ ВОЗДЕЙСТВИЕ НА КРИТИЧЕСКУЮ информационную инфраструктуру Российской Федерации».

Кстати, после того, как в силу вступил закон об анонимайзерах — многие программисты перестали доверять Российским IT-компаниям и всевозможным веб-сервисам. Ну и я им, если честно тоже не верю и не пользуюсь.

По этой причине, я юзаю только зарубежные сервера и поднимаю свои VPN, т. к. они находятся не в юрисдикции РФ. Ну, а программы для персонального компьютера стараюсь использовать только с открытым исходным кодом в силу того, что коммерческие ОТСЛЕЖИВАЮТ ДЕЙСТВИЯ своих клиентов.

Вернуться к содержанию ↑

Источник: http://darkstack.pro/dark-web/what-is-darknet/

Раздел 9. Хостинги для размещения сайтов в зоне .onion

OnionName. Выберите префикс нужного доменного имени и запросите домен .onion. Цена от 0,45 mBTC за 8 букв.

Ссылка: http://onionname3jpufot.onion/

Источник: http://webmylife.ru/tor-browser-ssylki-na-sajty/

Используйте Tor Browser для анонимной работы в Интернете

Хотя обеспечивать конфиденциальность в Интернете становится всё сложнее, браузер Tor Browser является мощным и бесплатным инструментом для анонимной работы в Сети. Использование браузера Tor с качественной VPN обеспечивает вам все преимущества анонимности Tor и функций безопасности VPN.

Рекомендую попробовать ExpressVPN за его надежную безлоговую политику. Это позволит вам защитить свою личность во время использования Tor. Вы также можете воспользоваться гарантией возврата денег ExpressVPN, чтобы использовать сервис в течение 30 дней совершенно бесплатно!

Попробуйте ExpressVPN с Tor бесплатно!

Заключение: Лучшие VPN для Tor в 2021 году

Лучший

1.

$6.67 / месяц Сэкономь 48%

2.

$2.25 / месяц Сэкономь 83%

3.

$2.08 / месяц Сэкономь 83%

Источник: http://ru.wizcase.com/blog/руководство-tor-browser/