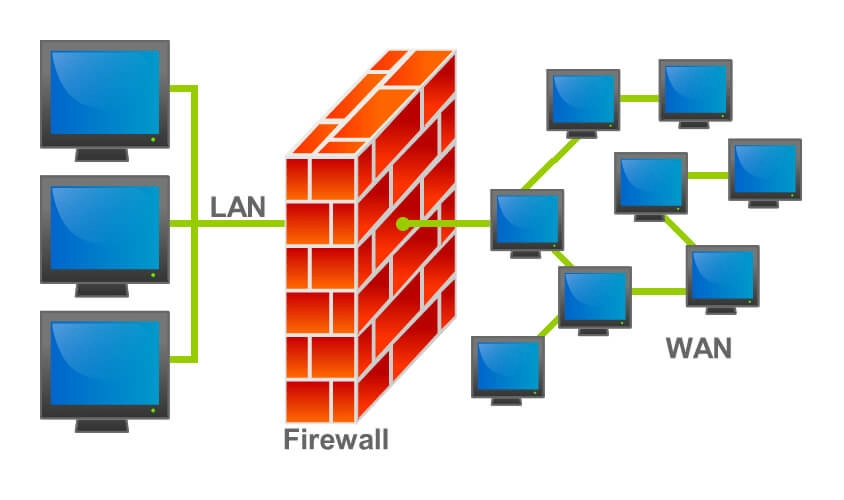

Файрвол (в переводе с английского Firewall – можно обозначить как противопожарная стена, перегородка от пожара), иначе называемый брандмауэром — это специальное…

Comodo Internet Security — очистка следов после удаления

Антивирус удалили, это хорошо. Но могли спокойно остаться следы, поэтому нужно проверить наличие их.

Но перед этим нужно проверить, включено ли у вас отображение скрытых файлов и папок:

Откройте панель управления, проверьте настройки отображения папок. Можно например так: зажмите Win + R > команда control или control panel > значок Параметры Проводника > вкладка Вид > в самом низу нужно снять галочки, как на картинке.

Откройте панель управления, проверьте настройки отображения папок. Можно например так: зажмите Win + R > команда control или control panel > значок Параметры Проводника > вкладка Вид > в самом низу нужно снять галочки, как на картинке.

Минутку внимания!На всякий случай будет неплохо, если перед чисткой вы создадите точку восстановления! Точку создать легко, секундной дело, а может сэкономить время и сохранить нервы.

Просто некоторые папки от Комодо могут быть скрытыми, это нормальное явление. Теперь вам нужно проверить эти папки:

C:UsersUSER_NAMEAppDataRoaming

C:UsersUSER_NAMEAppDataLocal

C:UsersUSER_NAMEAppDataLocalLow

C:Program Files

C:Program Files (x86)

В этих папках могут быть папки от антивируса Комодо.

Очень важно: когда будете удалять остатки среди файлов, будьте внимательны, потому что папка Comodo может принадлежать и другому ПО, например Comodo Dragon — это фирменный браузер Комодо, который остается после удаления самого антивируса. Если папка от браузера, то внутри нее будет папка Dragon. Сам браузер нужен для совершения безопасных финансовых операций в интернете, его можно точно также спокойно удалить. И уже потом, если на ПК больше нет программ от Комодо — то можно удалять все найденные папки Комодо.

Дополнительный способ удалить файловые остатки:

- Зажмите Win + E, откроется программа Проводник.

- Нажмите на Этот компьютер или Мой компьютер.

- Потом в правом верхнем углу будет текстовое поле поиска, пишем туда Comodo.

- Ждем пока закончится поиск.

- После завершения поиска — смотрим что нашлось, если это от антивируса, а не от другой проги — удаляем.

РЕКЛАМА

Удаление остатков в реестре. Внимание, здесь также важно смотреть, чтобы найденные остатки были именно от антивируса Комодо, а не от другой проги. Вот сам способ:

- Зажмите Win + R, появится окошко Выполнить, вставьте команду regedit, кликните ОК.

- Появится редактор реестра. Здесь будут слева разделы, а справа — ключи (параметры).

- Зажмите Ctrl + F, появится окошко поиска.

- Вставляем слово Comodo, нажимаем Найти далее.

- Все найденные результаты — проверяем, если и правда относится к антивирусу Комодо — удаляем. Если сомневаетесь — оставьте, следы в реестре не особо грузят комп.

- Для продолжения поиска нажимаете F3, пока не будет сообщения, что поиск завершен.

Окошко поиска данных в реестре.

Окошко поиска данных в реестре.

Идеально также дополнительно почистить комп чистилкой CCleaner.

Надеюсь данная информация оказалась полезной. Удачи и добра, до новых встреч друзья!

Источник: http://990x.top/comodo-internet-security-kak-udalit-s-kompyutera-polnostyu-022021.html

Возможности Comodo Firewall

Основополагающей задачей Firewall является надёжная защита компьютера от внешних угроз, которых множество на ресурсах интернета. Естественно, фундаментальная и эффективная защита – это главные качества, которые обосновывают популярность того или иного продукта. Почему именно Comodo Firewall стоит выбрать из ассортимента аналогичных инструментов по предназначению и критериям защиты заключается в ключевых возможностях продукта:

- Продукт служит фундаментальным оборонным инструментом от интернет-угроз любой категории, в том числе и от новых модификаций вирусов.

- В продукте на наивысшем уровне реализована возможность проверки и сканирования «сомнительных» кодов посредством специального облачного сервиса.

- Comodo Firewall имеет так называемые «белые» коды, количество которых более пятнадцати миллионов, что позволяет софту распознать несанкционированный элемент, пытающийся проникнуть в систему и блокировать его на стартовом этапе внедрения в программное обеспечение.

- Мощная и надёжная система распознавания и фильтрации пакетов гарантирует безопасность, посредством блокировки соединений с сомнительных адресов.

- Comodo Firewall оптимизирован под все версии операционных систем, в том числе и для Windows 10.

Кроме этих возможностей, преимуществом продукта является его активное и регулярное обновление разработчиками, направленное на восприятие и выявление новых «опасных» элементов, которые ежедневно появляются в сети.

Источник: http://nastroyvse.ru/programs/review/kak-ustanovit-nastroit-udalit-comodo-firewall.html

Что это за программа?

Comodo Firewall — бесплатная программа-фаервол, которая защищает ПК от любых сетевых угроз, интернет-атак, установки вредоносного ПО, передачи данных пользователя через интернет, переполнения буфера, а также контролирует запускаемые программы.

Имеется:

- контент-фильтр;

- автоматическая песочница;

- виртуальный рабочий стол;

- диск аварийной очистки.

Входит в состав комплексной защиты от Comodo, но можно ставить и отдельно.

Входит в состав комплексной защиты от Comodo, но можно ставить и отдельно.

К недостаткам этого фаервола можно отнести то, что он может блокировать не только вредоносные, но и надежные программы.

Эта программа абсолютно бесплатна, единственное, что разработчик пытается вместе с программой заменить главную страницу и поисковик по умолчанию. Но пользователь всегда может отказаться от этих изменений.

Основные параметры и системные требования:

- Язык: русский, английский.

- Стоимость: бесплатно.

- Версия: версия 2019 года — 12.1.

- Размер: 5,4 Мб.

- Разработчик: Comodo.

- Операционная система: Windows XP, Vista, 7, 8, 8.1, 10 (32 и 64-бит).

- Процессор: 800 МГц или выше.

- Видеокарта: Intel GMA950, видеопамять от 64 Мб или выше.

- Оперативная память: 384 Мб.

- Свободное место (сколько надо для работы программы): 210 Мб.

Источник: http://redsoft.club/bezopasnost/faervoly/comodo-firewall

Принцип работы

Брандмауэр можно представить как набор фильтров, через который последовательно проходит трафик. Каждый фильтр проверяет элементы потока на соответствие определенному правилу. Набор правил фильтрации(ruleset) определяет, какой пакет пересечет экран (операция allow – «разрешить»), а какой будет отброшен (операция deny – «отказать» без уведомления, что сервис недоступен, либо reject – «отклонить» с уведомлением).

Отбор пакетов происходит по одному из двух принципов:

- Проходит все, что не запрещено. В правилах прописаны признаки пакетов, которые нельзя пропускать.

- Проходит только то, что разрешено. В правилах прописано, какие пакеты можно пропускать.

Второй принцип дает большую безопасность ценой усложнения администрирования системы.

В зависимости от того, на уровне каких сетевых протоколов работает экран, его можно отнести к одному из следующих типов:

- пакетные фильтры (анализируют заголовки (но не передаваемые данные) пакетов, уязвимы перед фрагментированными пакетами и фальсификацией данных, например подменой IP адреса);

- шлюзы сеансового уровня (работают как посредники между защищаемым хостом и другими узлами сети, пропускают пакеты только в рамках установленного соединения, как и предыдущий тип, не анализируют содержимое пакетов, что является потенциальной уязвимостью);

- посредники прикладного уровня (также выступают посредниками в соединении, но дополнительно способны анализировать передаваемые данные, блокировать нежелательные команды, надежнее предыдущих, но более ресурсозатратны);

- инспекторы состояния (являются слиянием вышеперечисленных типов с поправками в пользу производительности).

Для брандмауэров может создавать затруднения шифрованный либо тунеллированный трафик, который невозможно проанализировать на соответствие фильтрам. Для подобных случаев самым безопасным решением будет отбрасывать такие данные.

Далее рассмотрим персональные фаерволы, программы, которые устанавливаются на ПК для защиты от сетевых угроз.

Персональные брандмауэры работают по тем же принципам, что и межсетевые, но имеют ряд особенностей:

- возможность определить, какое ПО пытается установить сетевое соединение;

- разные правила для разных пользователей;

- наличие «режима обучения», который позволяет вручную настроить разрешения и запреты сетевой активности для всех программ.

Источник: http://safeness.xyz/computer-security/34-kak-faervol-zaschischaet-kompyuter.html

История появления

Фаерволом может быть как программное средство, так и комплекс ПО и оборудования. И поначалу они были чисто железными, как и давшие им название противопожарные сооружения.

В контексте компьютерных технологий термин стал применяться в 1980-х годах. Интернет тогда был в самом начале своего применения в глобальных масштабах.

Есть мнение, что, прежде чем название фаервола пришло в реальную жизнь, оно прозвучало в фильме «Военные игры» 1983 г., где главный герой — хакер, проникший в сеть Пентагона. Возможно, это повлияло на заимствование и использование именно такого именования оборудования.

Первыми фаерволами можно назвать маршрутизаторы, которые защищали сети в конце 1980-х. Все передаваемые данные проходили сквозь них, поэтому логично было добавить им возможность фильтрации пакетов.

По одной из версий слово «фаервол» применительно к ИТ-системам впервые прозвучало в фильме «Военные игры», 1983 г.

Источник: http://market.cnews.ru/news/top/2020-09-21_chto_takoe_faervoly_i_kak

Лучшие фаерволы

А сейчас посмотрим что собой представляют наиболее популярные файрволы:

Источник: http://theprogs.ru/chto-takoe-fajrvol/

INFO

Используемая в статье тулза для тестирования взята с сайта 2ip.ru.

Ну и не будем забывать про важные для нас критерии: стоимость лицензии, язык интерфейса и простоту настройки и установки. А полученные результаты мы потом сравним.

Источник: http://xakep.ru/2019/12/20/firewalls-249/

Первичный запуск и настройка

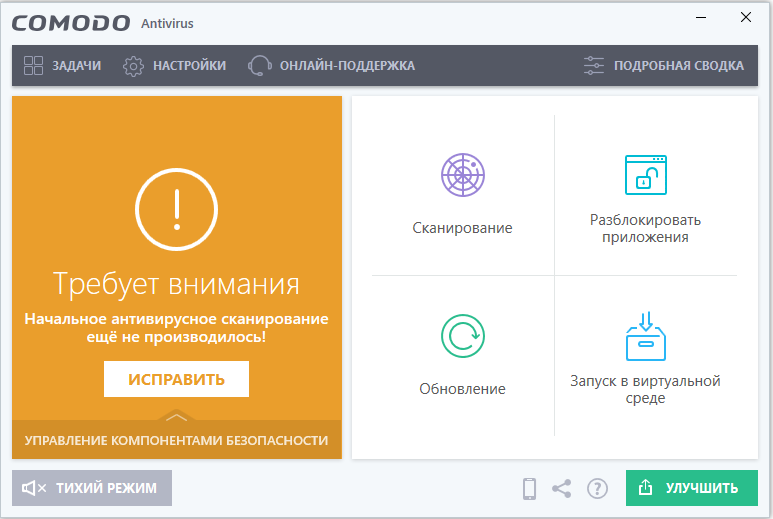

После установки, скорее всего, Вы увидите сразу малое (побочное) окно программы, уведомление о том как Вас защищает Comodo и автоматически открывшийся сайт разработчика. Если всё прошло удачно, то выглядеть всё будет как-то вот так:

Галочку «Больше не показывать это окно» можете поставить сразу, благо необходимости в нём, кроме самообразования, нет никакого:

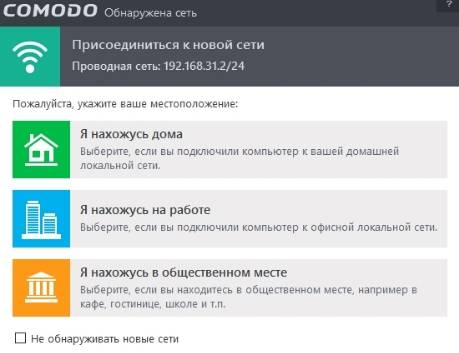

Так же, скорее всего, Вы сразу получите уведомление о сети в которой находитесь с набором пунктов, от выбора одного из которых, будет зависеть некий уровень безопасности и внутренних настроек:

Выбор стоит делать с умом, а точнее говоря, честно сознаваться от того, где Вы находитесь. Либо, если у Вас есть некоторые опасения и Вы беспокоитесь за уровень конфиденциальности, то выбирайте третий пункт, т.е «Я нахожусь в общественном месте«, как наиболее мощный, с точки зрения защиты.

к содержанию ↑

Источник: http://sonikelf.ru/ustanovka-i-nastrojka-comodo-firewall-v-celyax-setevoj-bezopasnosti/

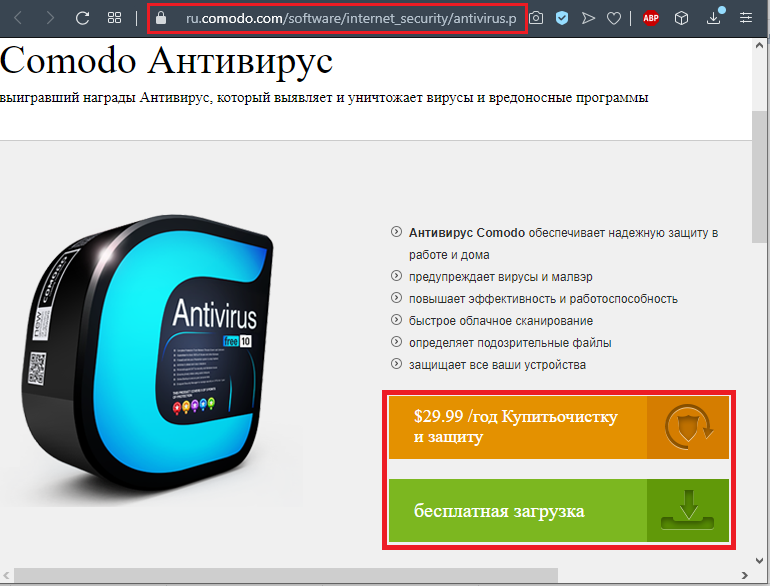

Загрузка и установка Comodo Firewall

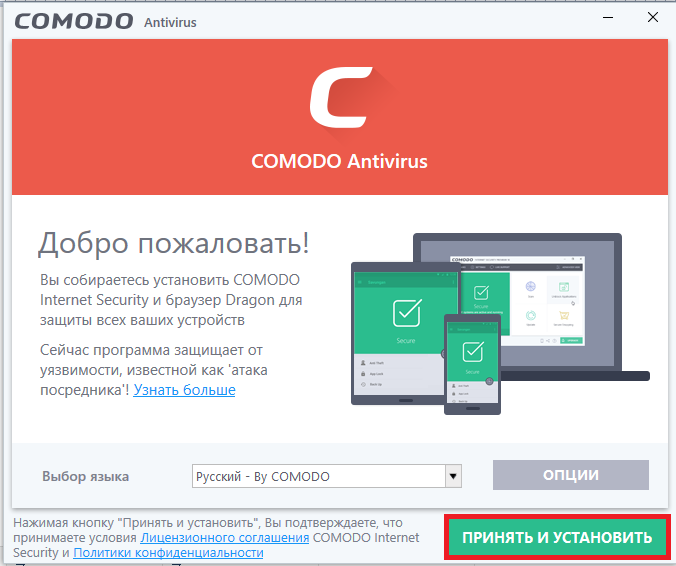

Вопрос загрузки продукта практически никогда не вызывает сложностей у потребителя: Firewall является бесплатным, а скачивать его лучше с официального сайта разработчика. Дождавшись окончания загрузки продукта, можно приступать к установке, что не отличается сложностью, но есть некоторые нюансы. После двойного клика по загруженному файлу, и после нескольких секунд ожидания, которые уйдут на распаковку файлов приложения, откроется окно «Мастер установки», где изначально потребуется выбрать язык интерфейса.

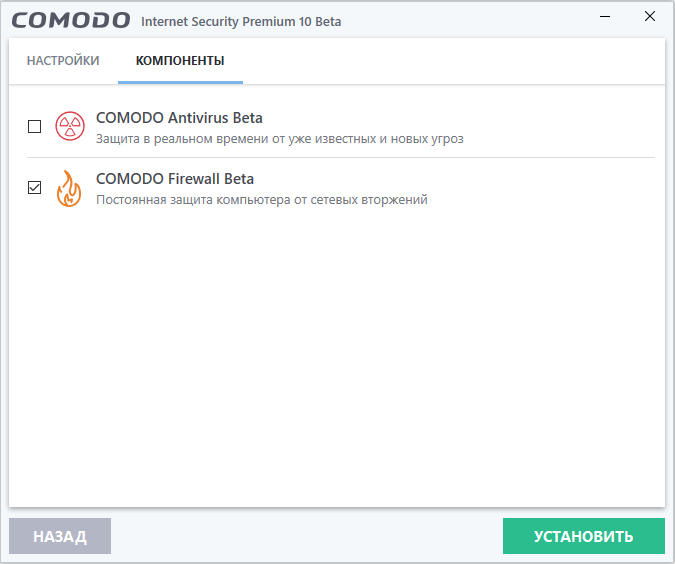

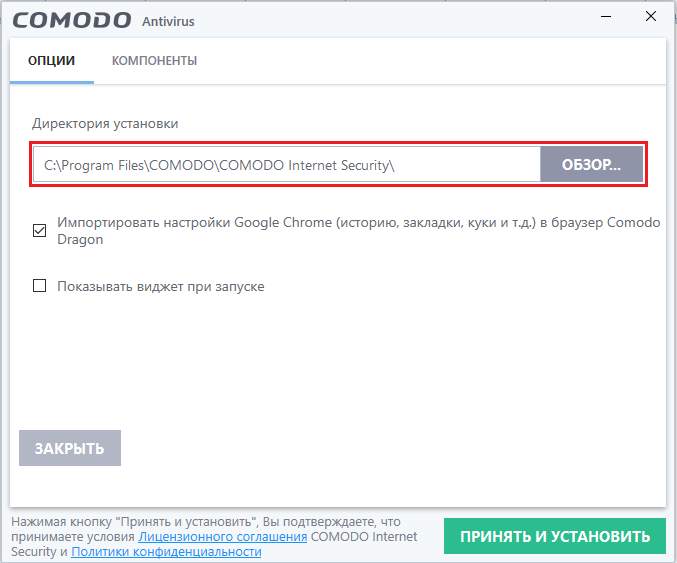

На следующем этапе откроется окно, где отмечены галочками позиции об анонимности отправки изменений, повышающих эффективность работы приложения, а также о возможности облачного анализа данных приложения. Здесь пользователь на своё усмотрение может установить галочки или снять их: эти параметры никак не отобразятся на эффективности приложения. Важным является вход в меню «Настроить установку», в котором пользователь сможет выполнить активацию нужных для работы компонентов:

- Во вкладке «Варианты установки» необходимо оставить галочку только напротив элемента «Установить Comodo Firewall».

- В меню «Варианты конфигурации» активизировать позицию «Не показывать оповещения, требующие от пользователя принятия решений по безопасности».

- В пункте «Расположение файлов» выбрать предпочтительную локализацию установочных компонентов программы.

После проведённых манипуляций необходимо вернуться, с помощью кнопки «Назад» до стартового установочного окна, где продолжить инсталляцию, нажав «Вперёд». В следующем окне программа предложит установить компоненты Yandex, что не является обязательным, и перейти к завершающему этапу инсталляции при помощи нажатия команды «Установить».

После окончания установки, Firewall в автоматическом режиме запустится и попросит перезапустить ПК, что необходимо выполнить для запуска работы программы.

Источник: http://nastroyvse.ru/programs/review/kak-ustanovit-nastroit-udalit-comodo-firewall.html

Как добавить программу в исключение в брандмауэре?

В главном окне фаервола перейдите к пункту «Параметры уведомлений брандмауэра»;Щелкните по опции «Параметры защиты от вирусов и угроз»;Дойдите до раздела «Исключения» и нажмите на кнопку в пункте «Добавление и удаление исключений»;Теперь жмём кнопку «Добавить исключение» и выбираем тот элемент, который не является вредоносным по вашему мнению. Можно добавлять файлы, целые папки, конкретные типы файлов и процессы.

Источник: http://digitrode.ru/catalog5/1292-chto-takoe-fayrvol-v-windows-i-kak-ego-nastroit.html

Дополнительные функции файрвола

В параметрах защиты от нежелательных и вредоносных программ можно активировать или отключить следующие функции:

Защита в режиме реального времени – если отключить эту защиту, это может привести к активной работе тех программ, которые были заблокированы.Облачная защита – позволяет защищать данные в облаке.Автоматическая отправка образцов – на сервера Microsoft отправляются данные о найденных вредоносных компонентах.

Остальные настройки уже были разобраны выше.

Источник: http://digitrode.ru/catalog5/1292-chto-takoe-fayrvol-v-windows-i-kak-ego-nastroit.html

Суть проблемы

Когда говорят про безопасность компьютера, большинству пользователей в голову приходит борьба с вредоносными компьютерными вирусами. Но вирусы — это не единственная проблема, поджидающая пользователя ПК в Интернете.

Быть может вы обращали внимание на то, что, даже при наличии на вашем ПК установленного антивирусного ПО с обновленными базами, у вас очень часто пропадают нужные файлы, хотя антивирус при этом ведет себя спокойно и никак не реагирует? Или другой случай — лимит Интернета, которым вы рассчитывали пользоваться целый месяц, вдруг растаял за несколько дней? Не сталкивались с этим? Что ж, считайте, что до сих пор вам просто везло. Но ведь есть и не такие счастливчики…

Так все же, из-за чего происходят эти странности? На самом деле объяснение простое. Но прежде — небольшое пояснение. Как вы знаете, у каждого ПК, имеющего выход в Интернет, есть уникальный IP-адрес, своего рода телефонный номер, состоящий из 4 стандартных чисел, каждое из которых может быть от 0 до 255. Вашему компьютеру IP-адрес нужен для связи с любым другим компьютером в Интернете.

А представьте ситуацию, что с Интернетом должны взаимодействовать одновременно несколько программ с вашего компьютера, отдавать и принимать какую-то информацию. Каким образом они определяют где чьи данные, почему не путаются? Для этих целей, чтобы разделить потоки информации и доставлять ее адресату, каждый ПК оснащен так называемыми «портами», количество которых — более 65 тысяч. Именно они позволяют одновременно работать с Интернетом большому количеству программ.

Вдруг однажды вы замечаете, что некий порт N проявляет какую-то непонятную активность, похоже, что кто-то неизвестный пытается хозяйничать в вашем компьютере. Может быть, вы кому-то из друзей говорили свои пароли, и теперь он взламывает вашу машину, пытаясь вас разыграть? А вдруг это конкуренты вашей фирмы, как-то узнавшие ваши пароли, и сейчас они узнают все ваши секреты, в том числе финансовые? Все пропало? Что же делать???

Прежде всего необходимо просто-напросто успокоиться. Помните самые популярные вопросы в нашей стране (да и не только в нашей)? Да-да-да — «Что делать?» и «Кто виноват?». На второй вопрос вы найдете ответ самостоятельно, а вот ответы на первый вопрос вы найдете в этой статье. Для того чтобы избежать таких опасных ситуаций необходимо наложить запрет на общение вашего компьютера по всем портам, вызывающим подозрение, то есть общение будет только с теми, с кем хотим мы сами. Идеальное решение, не так ли? И сделать это позволяет специальное ПО, называемое файрвол.

Источник: http://theprogs.ru/chto-takoe-fajrvol/