Если порт открыт это означает, что какая либо программа (например сервис) использует его для связи с другой программой через интернет или в локальной системе. Чтобы посмотреть какие порты от,

Как посмотреть открытые порты linux

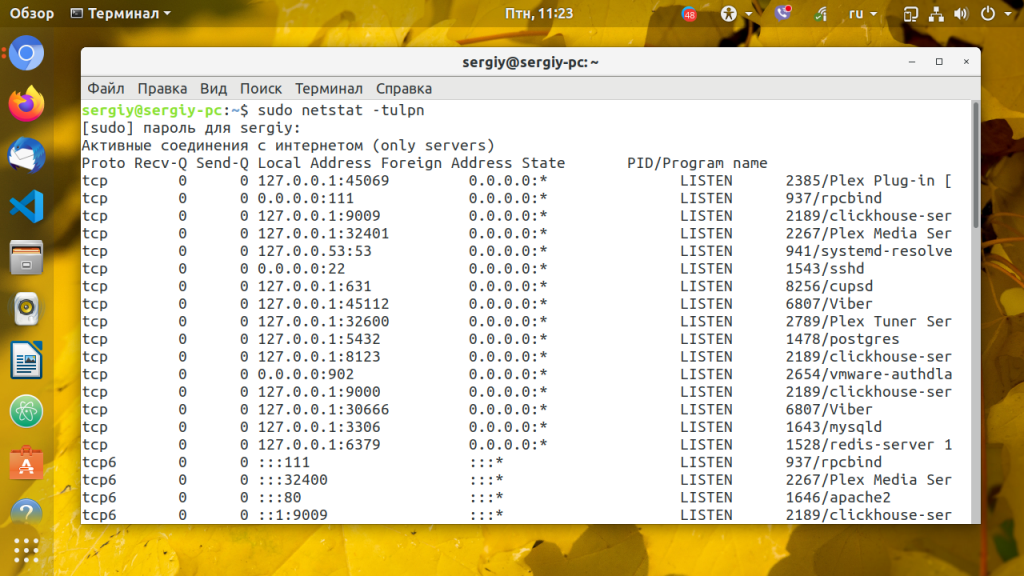

1. netstat

Утилита netstat позволяет увидеть открытые в системе порты, а также открытые на данный момент сетевые соединения. Для отображения максимально подробной информации надо использовать опции:

- -l или —listening — посмотреть только прослушиваемые порты;

- -p или —program — показать имя программы и ее PID;

- -t или —tcp — показать tcp порты;

- -u или —udp показать udp порты;

- -n или —numeric показывать ip адреса в числовом виде.

Открытые порты Linux, которые ожидают соединений имеют тип LISTEN, а перед портом отображается IP адрес на котором сервис ожидает подключений. Это может быть определенный IP адрес или */0.0.0.0 что означают любой доступный адрес:

sudo netstat -tulpn

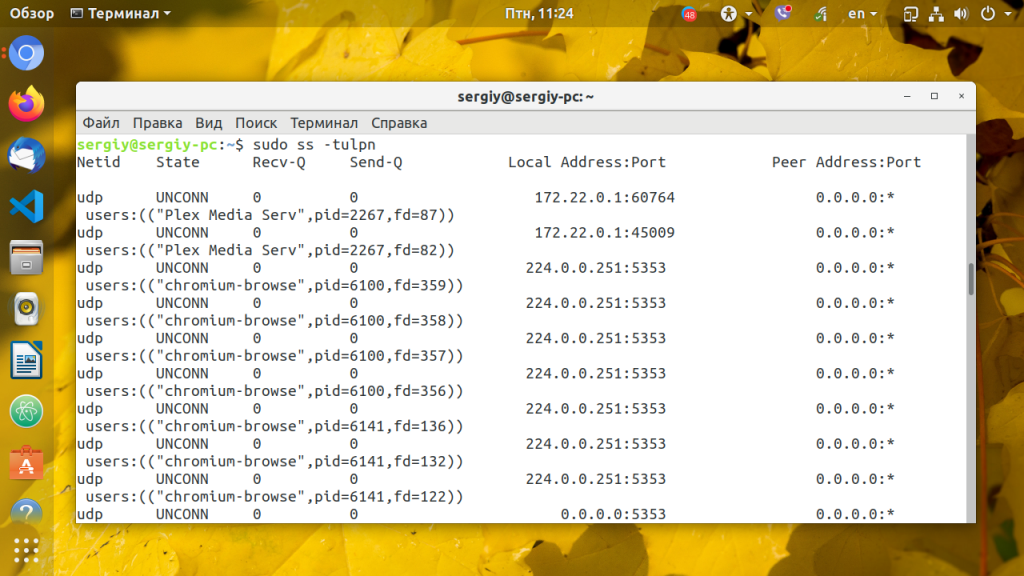

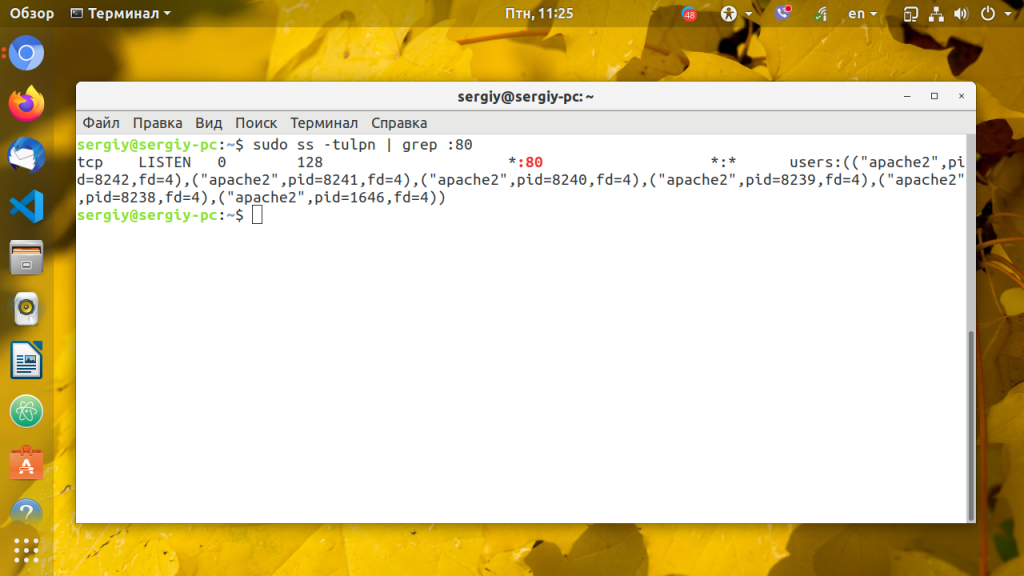

2. ss

Утилита ss — это современная альтернатива для команды netstat. В отличие от netstat, которая берет информацию из каталога /proc, утилита ss напрямую связывается со специальной подсистемой ядра Linux, поэтому работает быстрее и её данные более точные, если вы хотите выполнить просмотр открытых портов это не имеет большого значения. Опции у неё такие же:

sudo ss -tulpn

Можно вывести только процессы, работающие на 80-том порту:

sudo ss -tulpn | grep :80

Источник: http://losst.ru/kak-posmotret-otkrytye-porty-v-linux

Что значит «открытый» порт?

Понятие «порт» в сфере IT обозначается в виде чисел и используется для идентификации программы-получателя информации извне (т.е. из Интернета). Например, браузер Intenet Explorer работает только через 80 порт.

Некоторые программы открывают две точки. Почтовые клиенты для отправки сообщений используют 25 порт, а для входящих писем – 110.

Опасность заключается в том, что, используя открытые точки, на компьютер пользователя могут «подселить» зловредное ПО. А они, в свою очередь, могут открывать порты для других вирусов, более серьезных, мешающих нормальной работоспособности ОС.

В операционной системе Linux присутствуют специальные программные средства, которые помогут отследить открытые порты, и при необходимости закрыть их.

Важно! Статья рассказывает про утилиты в Ubuntu 18.04

Источник: http://zen.yandex.ru/media/tehnichka/smotrim-otkrytye-porty-v-linux-5fe5e747e5cdbc6a968a1a31

Способ 1. netstat

sudo netstat -ntulp

Active Internet connections (only servers)Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program nametcp 0 0 0.0.0.0:139 0.0.0.0:* LISTEN 2392/smbdtcp 0 0 0.0.0.0:9518 0.0.0.0:* LISTEN 2894/skypetcp 0 0 0.0.0.0:8080 0.0.0.0:* LISTEN 2896/vlctcp 0 0 127.0.0.1:3493 0.0.0.0:* LISTEN 2467/upsd…

Здесь:

- -l или —listening — посмотреть только прослушиваемые порты

- -p или —program — показать имя программы и ее PID

- -t или —tcpпоказать tcp порты

- -u или —udp показать udp порты

- -n или —numeric показывать ip адреса в числовом виде

Источник: http://bloglinux.ru/1290-kak-posmotret-otkrytye-porty-v-linux.html

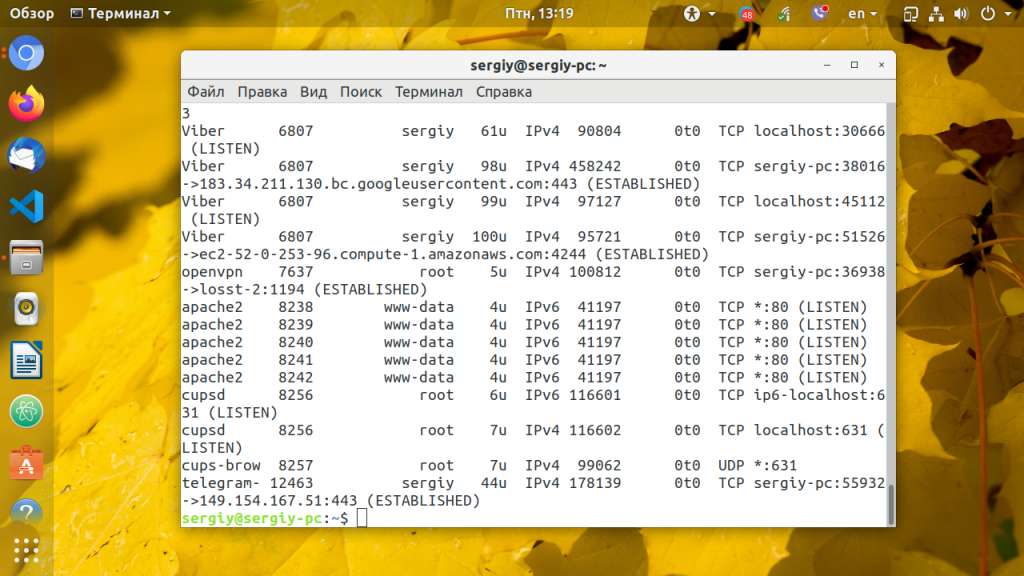

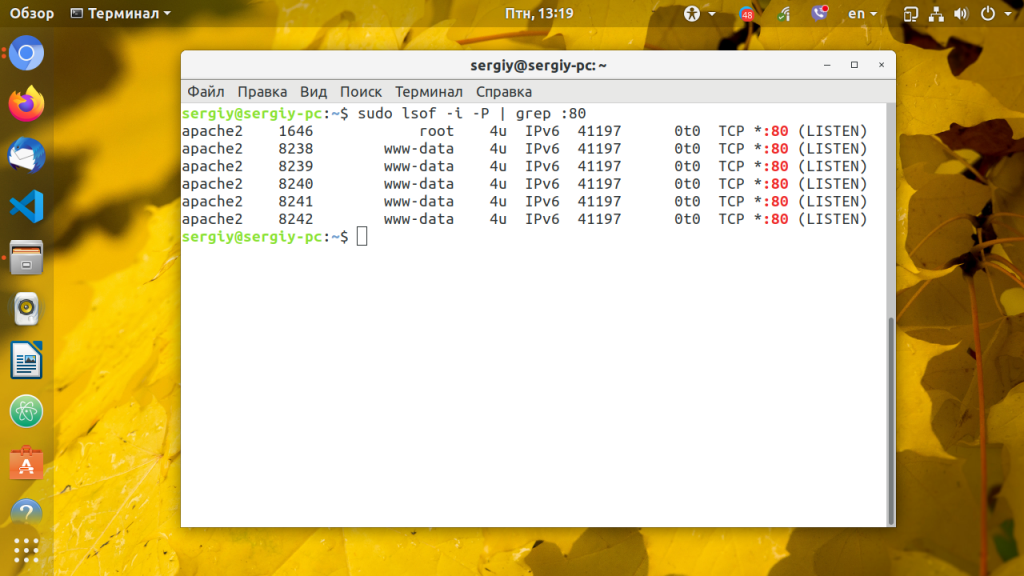

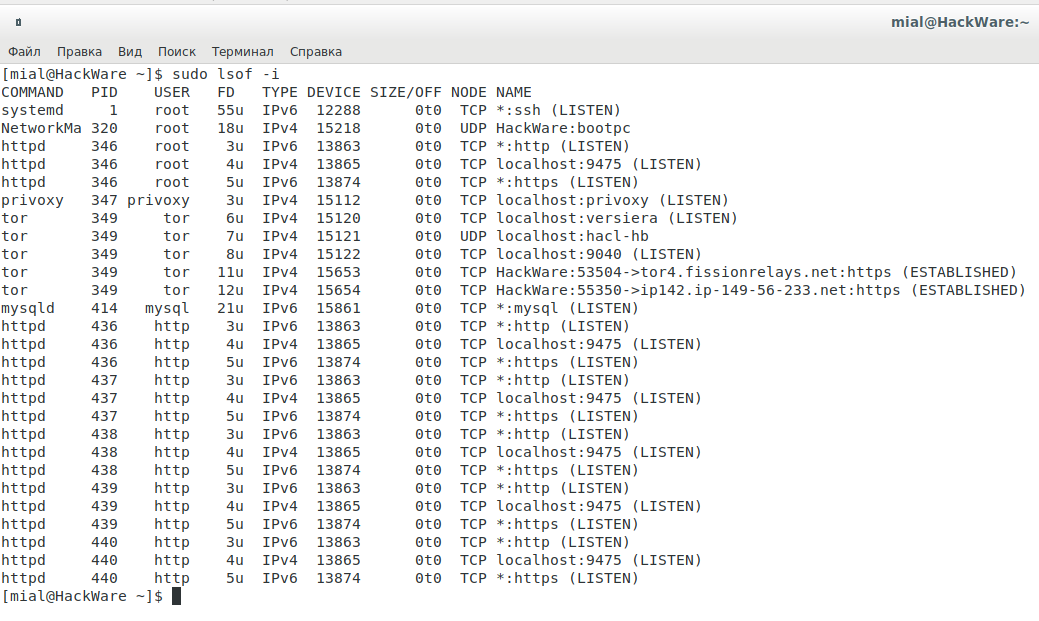

3. lsof

Утилита lsof позволяет посмотреть все открытые в системе соединения, в том числе и сетевые, для этого нужно использовать опцию -i, а чтобы отображались именно порты, а не названия сетевых служб следует использовать опцию -P:

sudo lsof -i -P

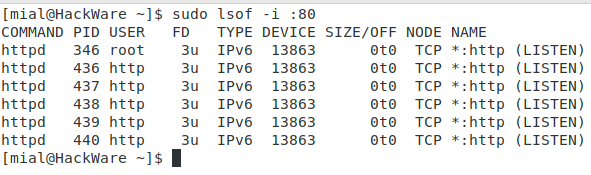

Ещё один пример, смотрим какие процессы работают с портом 80:

sudo lsof -i -P | grep :80

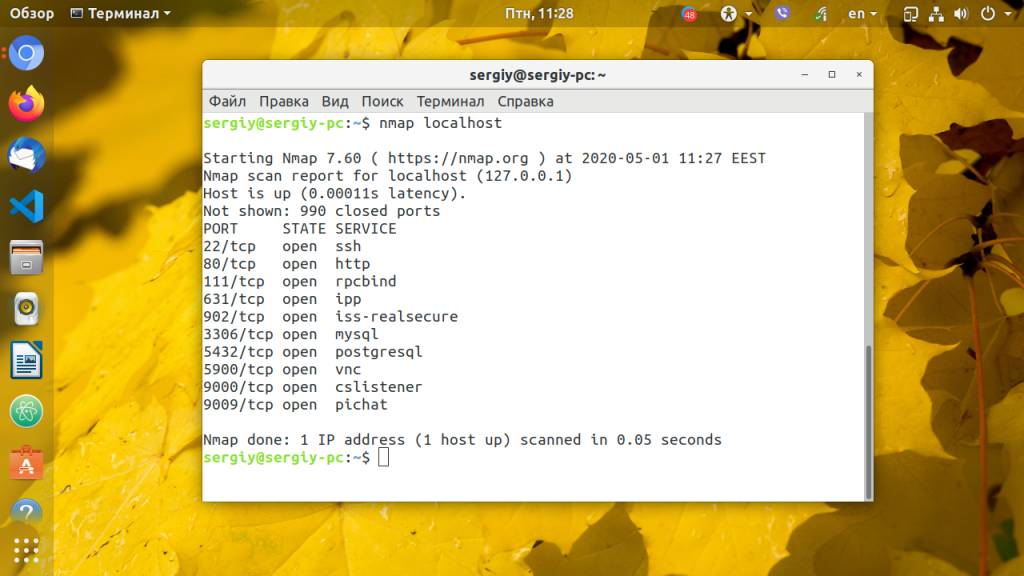

4. Nmap

Программа Nmap — мощный сетевой сканер, разработанный для сканирования и тестирования на проникновение удаленных узлов, но ничего не мешает направить его на локальный компьютер. Утилита позволяет не только посмотреть открытые порты, но и примерно определить какие сервисы их слушают и какие уязвимости у них есть. Программу надо установить:

sudo apt install nmap

Затем можно использовать:

nmap localhost

Для простого сканирования можно запускать утилиту без опций. Детальнее о её опциях можно узнать в статье про сканирование сети в Nmap. Эта утилита ещё будет полезна если вы хотите посмотреть какие порты на компьютере доступны из интернета.

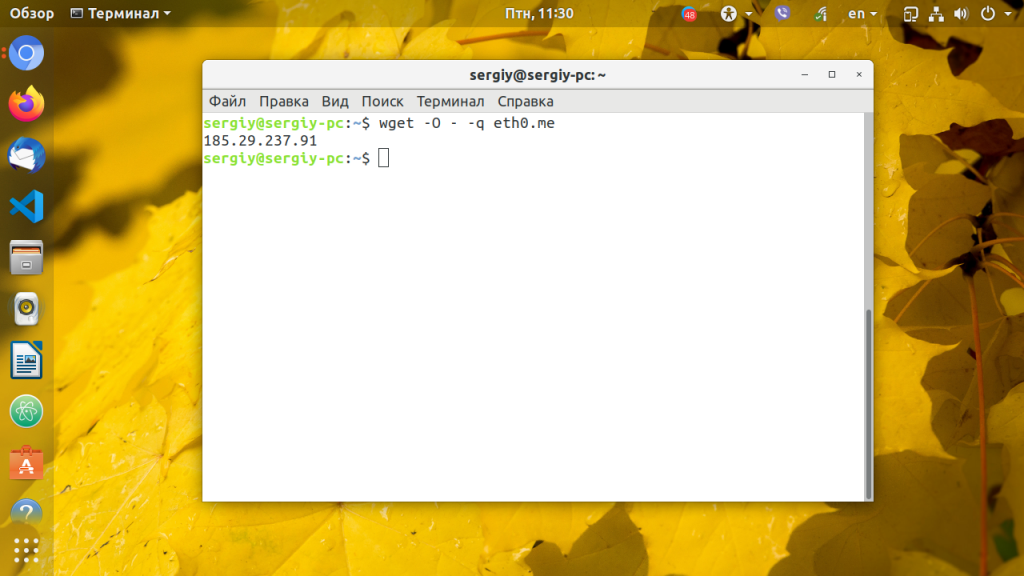

Если это публичный сервер, то результат скорее всего не будет отличатся от локального сканирования, но на домашнем компьютере все немного по другому. Первый вариант — используется роутер и в сеть будут видны только порты роутера, еще одним порогом защиты может стать NAT-сервер провайдера. Технология NAT позволяет нескольким пользователям использовать один внешний IP адрес. И так для просмотра открытых внешних портов сначала узнаем внешний ip адрес, для надежности воспользуемся онлайн сервисом:

wget -O — -q eth0.me

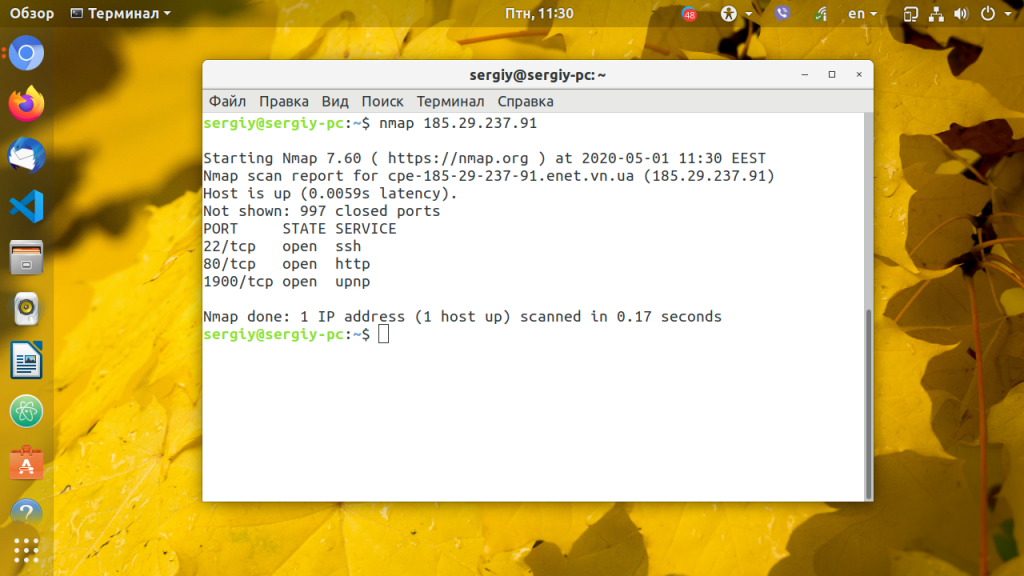

Дальше запускаем сканирование:

nmap 185.29.237.91

В результате мы видим, что открыт порт 80 веб-сервера и 22 — порт службы ssh, я их не открывал, эти порты открыты роутером, 80 — для веб-интерфейса, а 22 для может использоваться для обновления прошивки. А еще можно вообще не получить результатов, это будет означать что все порты закрыты, или на сервере установлена система защиты от вторжений IDS. Такая проверка портов может оказаться полезной для того, чтобы понять находится ли ваш компьютер в безопасности и нет ли там лишних открытых портов, доступных всем.

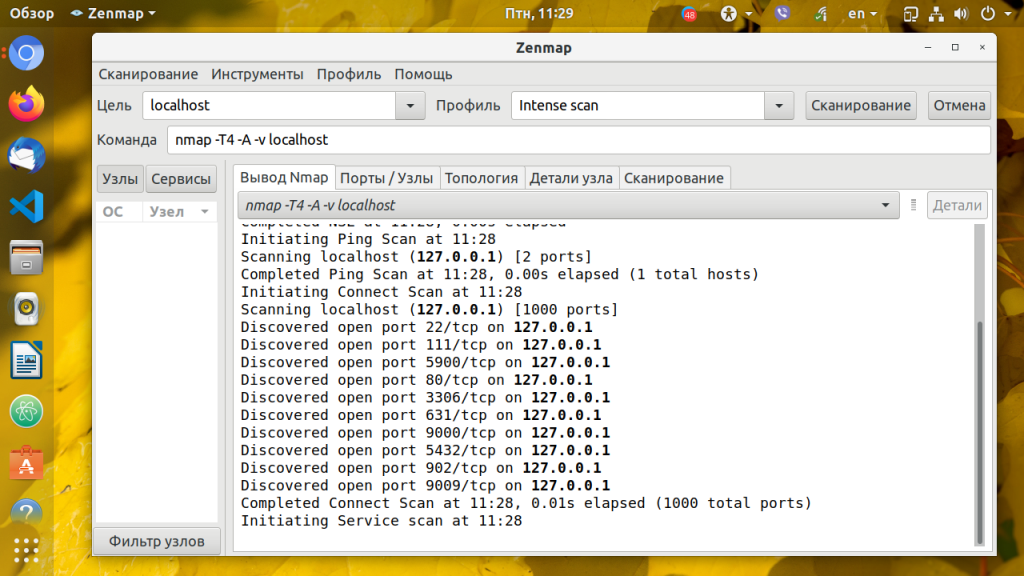

5. Zenmap

Программа Zenmap — это графический интерфейс для nmap. Она не делает ничего нового кроме того, что может делать nmap, просто предоставляет ко всему этому удобный интерфейс. Для её установки выполните:

sudo apt install zenmap

Запустить программу можно из главного меню или командой:

zenmap

Затем введите адрес localhost в поле Цель и нажмите кнопку Сканирование:

После завершения сканирования утилита вывела список открытых портов Linux.

Источник: http://losst.ru/kak-posmotret-otkrytye-porty-v-linux

3. Используя программу Nmap

Nmap — это мощный и популярный инструмент исследования сети и сканер портов. Для установки nmap в вашу систему используйте стандартный менеджер пакетов как показано ниже.

На Debian/Ubuntu/Linux Mint:

sudo apt install nmap

На CentOS/RHEL:

sudo yum install nmap

На Fedora 22+:

sudo dnf install nmap

На Arch Linux:

sudo pacman -S nmap

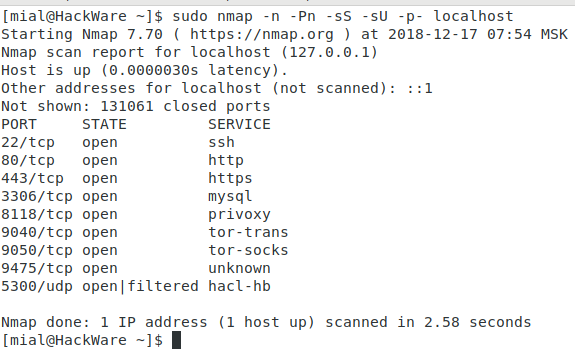

Для сканирования открытых/прослушиваемых портов на вашей системе Linux, запустите следующую команду (она может занять долгое время для завершения):

sudo nmap -n -Pn -sS -sU -p- localhost

Источник: http://zalinux.ru/?p=2365

Проверьте открытые порты с помощью netcat

Netcat (или nc ) — это инструмент командной строки, который может читать и записывать данные через сетевые соединения, используя протоколы TCP или UDP.

С помощью netcat вы можете сканировать отдельный порт или диапазон портов.

Например, для поиска открытых TCP-портов на удаленном компьютере с IP-адресом 10.10.8.8 в диапазоне 20-80 вы должны использовать следующую команду:

nc -z -v 10.10.8.8 20-80

Параметр -z указывает nc сканировать только открытые порты без отправки каких-либо данных, а параметр -v предназначен для получения более подробной информации.

Результат будет выглядеть примерно так:

nc: connect to 10.10.8.8 port 20 (tcp) failed: Connection refusednc: connect to 10.10.8.8 port 21 (tcp) failed: Connection refusedConnection to 10.10.8.8 22 port [tcp/ssh] succeeded!…Connection to 10.10.8.8 80 port [tcp/http] succeeded!

Если вы хотите, чтобы на экране отображались только строки с открытыми портами, отфильтруйте результаты с помощью команды grep .

nc -z -v 10.10.8.8 20-80 2>&1 | grep succeededConnection to 10.10.8.8 22 port [tcp/ssh] succeeded!Connection to 10.10.8.8 80 port [tcp/http] succeeded!

Чтобы сканировать UDP-порты, передайте параметр -u команде nc :

nc -z -v -u 10.10.8.8 20-80 2>&1 | grep succeeded

Конструкция

2>&1

перенаправляет стандартную ошибку на стандартный вывод.

Источник: http://routerus.com/check-open-ports-linux/

4. Используя команду lsof

Последний инструмент, который мы рассмотрим в этой статье, это команда lsof, которая используется для вывода списка открытых файлов в Linux. Поскольку в Unix/Linux всё является файлом, открытый файл может быть потоком или сетевым файлом.

Для вывода списка всех Интернет и сетевых файлов, используйте опцию -i. Помните, что эта команда показывает смесь имён служб и цифровых портов.

sudo lsof -i

Чтобы найти, какое приложение прослушивает определённый порт, запустите lsof в следующей форме:

sudo lsof -i :80

Вот и всё! В этой статье мы узнали четыре способа проверить открытые порты в Linux. Мы также показали, как проверить, какой процесс привязан к определённому порту.

О том, как правильно понимать вывод этих команд, смотрите статью «Что означают 0.0.0.0, :*, [::], 127.0.0.1. Как понять вывод NETSTAT».

Источник: http://zalinux.ru/?p=2365

4. Используя команду netcat

Утилита netcat позволяет передавать/принимать данные через TCP/UDP соединения.

Шаблон вызова утилиты

nc host port

Откроем прием (ключ -l) данных на порте 1234 с подробным выводом информации (ключ -v) и продолжением работы после разрыва соединения (ключ -k), по-умолчанию nc разрывает соединение после первого дисконекта.

nc -lvk 1234

Подключаемся к открытому порту и отправим import antigravity ?

nc 127.0.0.1 1234import antigravity

Пример более полезного использования nc – передача файла. На принимающей стороне

nc -l 1234 > file

На отправляющей стороне

nc localhost 1234 < file

Или можно отдавать файл любому подключившемуся. На передающей стороне

nc -l 1234 < file

На принимающей стороне

nc localhost 1234 > file

Пример открытия shell’а на определенном порте (источник). На стороне, где нужно открыть шел

mkfifo /tmp/pipe;sh /tmp/pipe | nc -l 1234 > /tmp/pipe

Еще один полезный пример с netcat – запуск процесса, с возможностью отслеживания его работы через сеть

watch w | nc localhost 1234к содержанию ↑

Источник: http://svictor.ru/linux/port-ubuntu-linux.html